جستجو در تالارهای گفتگو

در حال نمایش نتایج برای برچسب های 'یوزر'.

2 نتیجه پیدا شد

-

غیر فعال کردن مود سکیوریتی (modsecurity) برای یک یوزر در دایرکت ادمین

saeed پاسخی ارسال کرد برای یک موضوع در هاست لینوکس دایرکت ادمین

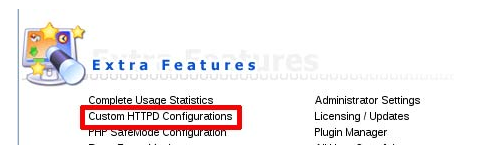

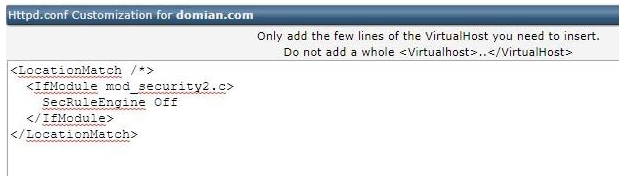

غیر فعال کردن مود سکیوریتی (modsecurity) برای یک یوزر در دایرکت ادمین آموزشی می باشد در این مقاله برای شما آماده کرده ایم. ModSecurity ابزاری است رایگان که بر روی وب سرور جهت شناسایی فعالیت های مخرب وب سایت ها نصب می شود به عبارتی دیگر مود سکیوریتی فایروالی می باشد که با آنالیز ترافیک ورودی و خروجی سایت از حملات لایه 7 جلوگیری می کند، اما برخی موارد نیاز است جهت حذف محدودیت های اجرایی و محدودیت های ورود و خروجی یک یوزر مود سکیوریتی (modsecurity) را غیر فعال کنیم البته این مورد طور معمول از لحاظ امنیتی توصیه نمی شود مگر اینکه از امنیت سورس سایت مورد نظر اطمنیان کافی داشته باشیم. انجام این آموزش تنها توسط ادمین سرور امکان پذیر است، به عبارتی دیگر در صورتی که بخواهید مود سکیوریتی (modsecurity) را برای یک یوزر غیرفعال کنید نیاز به دسترسی ادمین خواهید داشت. 1 – جهت غیر فعال کردن مود سکیوریتی ابتدا به وارد پنل اصلی مدیریت دایرکت ادمین خود شوید (Admin Level) و سپس بر روی گزینه Custom HTTPD Configurations کلیک نمایید 2 – سپس دامنه یوزر مورد نظر خود را جستجو کرده و بر روی آن کلیک نمایید. 3 – در صفحه باز شده در کادر خالی کد زیر را کپی کرده و بر روی Save کلیک نمایید. <LocationMatch /*> <IfModule mod_security2.c> SecRuleEngine Off </IfModule> </LocationMatch> 4 – در صورتی که پس از Save کردن تنظیمات فوق مودسکیوریتی غیر فعال نشد یکبار وب سرور را Restart نمایید. منابع پرشین هویز-

- دایرکت ادمین

- یوزر

-

(و 1 مورد دیگر)

برچسب زده شده با :

-

در این مقاله آموزش پیدا کردن یوزر هایی که ممکن است به سایت یا سرور شما حمله کنند یا راندمان سایت یا سرور شما را کاهش دهند آموزش داده خواهد شد. جهت انجام این آزمایش شما باید به SSH دسترسی داشته باشید لذا کاربران هاست اشتراکی قابلیت انجام این کار را به دلیل بسته بودن دسترسی SSH نخواهند داشت. اگر احساس کردید که لود سرور شما افزایش یافته ولی همه چیز مرتب است و هیچ Cron job یا بک آپ گیری روی سرور انجام نمی شود باید به یک حمله مختصر یا استفاده شدید از سرور مشکوک شوید و بهترین کار برای این کار پیدا کردن یک آی پی مزاحم است. آموزش پیدا کردن آی پی مزاحم راحت ترین راه برای پیدا کردن آی پی که مقدار زیادی از منابع سرور را مصرف میکند جستجو در Apache Access Log است. در این لاگ می توانید آی پی هایی که به تعداد زیاد و پشت سر هم به سرور دسترسی دارند را پیدا کنید. برای انجام این کار مراحل زیر را به ترتیب انجام دهید: 1) ابتدا از طریق نرم افزار Putty وارد محیط SSH شوید. 2) وارد پوشه سایتی که فکر میکنید مشکل دارد شوید. در این آموزش یوزر هاست ما userna5 و آدرس دامنه هم example.com است. cd /home/userna5/access-logs 3) با استفاده از دستور awk ستون اول لاگ آپاچی را که لیست آی پی ها است پرینت میکنیم. با استفاده از دستور sort -n آی پی ها را بر اساس عدد مرتب میکنیم. با دستور uniq -c هم آنها را بر اساس تعداد نمایش میدهیم. در آخر دوباره با دستور sort -n این تعداد را مرتب میکنیم. awk '{print $1}' example.com | sort -n | uniq -c | sort -n نتیجه چیزی شبیه این می شود: 623 123.123.123.123 893 123.123.123.124 7889 123.123.123.125 4) حالا می توانیم ببینیم که آی پی 123.123.123.125 تعداد بسیار بالایی اتصال به سایت داشته و اکنون با دستور زیر می توانیم ببینیم که این آی پی چه کاری روی سایت انجام میداده: grep 123.123.123.125 example.com | cut -d\" -f2 | awk '{print $1 " " $2}' | cut -d? -f1 | sort | uniq -c | sort -n | sed 's/[ ]*//' برای مثال نتیجه چنین چیزی خواهد بود 1 GET /wp-login.php 7888 POST /wp-login.php 5) با این گزارش متوجه خواهیم شد که این آی پی سعی کرده به صفحه لاگین وردپرس حمله کرده و 7888 بار این صفحه را لود کرده است. 6) در این مرحله به راحتی می توانید آی پی را از طریق فایروال مسدود کرده و در صورتی که به فایروال دسترسی ندارید از طریق اضافه کردن دستور زیر در فایل htaccess. این آی پی را مسدود نمایید: deny from 123.123.123.125