-

تعداد ارسال ها

144 -

تاریخ عضویت

-

آخرین بازدید

-

روز های برد

1

تمامی مطالب نوشته شده توسط saeed

-

رقابت بین php 7 در مقابل php 5.6

saeed پاسخی ارسال کرد برای یک موضوع در هاستینگ لینوکس ویژه پربازدید

شمار بسیاری از برنامه نویسانی که با زبان php آشنایی دارند و با اون کار کردند مدت های بسیاری هست که با php 5.6 کار میکنند و این در حالی است که php 7 از سال 2015 منتشر شده . در این تاپیک میخواهیم سرعت اجرای php 7 و php 5.6 رو در اجرای درخواست ها با یکدیگر مقایسه کنیم تا برنامه نویسانی که هنوز از php 5.6 استفاده میکنند و در استفاده از php 7 مرددند بتونند تصمیم گیری بهتری داشته باشند . بزرگترین مزیت php 7 در مقابل php 5 سرعت عمل بالای php 7 هست و به زعم بسیاری از کاربران همین مورد میتواند بهترین دلیل مهاجرت از php 5 به php 7 باشد چرا که این تفاوت بسیار زیاد و نزدیک به دو برابر است . در php 7 از راه های بهینه سازی بسیاری استفاده شده است تا در زمان تفسیر کد ، کد به نزدیکترین زبان به زبان ماشین تبدیل شود و به همین دلیل حافظه بسیار کمتری را هنگام اجرای کدها اشغال میکند که همین مورد باعث میشود که php 7 سرعت بالایی داشته باشد به صورتی که گفته میشود php 7 از php 5 تقریبا دو برابر سریع تر است . یعنی یک سرور در php 7 نسبت به php 5 دو برابر بیشتر قدرت جوابگویی به درخواست ها را دارد . مقایسه سرعت php 7 با php 5 در cms ها و فریمورک های مختلف php 7 چقدر سریع تر از php 5.6 میباشد. در تصویر زیر خلاصه ای از مقایسه سرعت اجرای درخواست ها توسط php 7 و php 5 در cms ها و فریمورک های مختلف php آمده است : در ادامه به صورت مجزا مقایسه سرعت در cms ها و framework های مختلف php را نمایش میدهیم . در مقایسه اول به سراغ cms معروف php یعنی wordpress میرویم : همانطور که در تصویر بالا مشاهده میکنید سرعت اجرای درخواست ها توسط php 5.6 و php 7 در دو ورژن مختلف از wordpress مقایسه شده است . همانطور که مشاهده میکنید در هر دو ورژن wordpress تعداد درخواستی که در ثانیه توسط php 7 جواب داده میشود تقریبا دو برابر مقدار است که توسط php 5.6 جواب داده میشود . در مقایسه دوم به سراغ cms معروف دیگر drupal ، php میرویم : همانطور که در تصویر بالا مشاهده میکنید سرعت اجرای درخواست ها توسط php 5.6 و php 7 در دو ورژن مختلف از drupal مقایسه شده است . در هر دو ورژن drupal تعداد درخواستی که در ثانیه توسط php 7 جواب داده میشود تقریبا دو برابر مقدار است که توسط php 5.6 جواب داده میشود . پس اینجا هم برتری با سرعت php 7 میباشد . در مقایسه بعد سرعت دو ورژن php را در فریمورک های laravel و zend برسی میکنیم : در تصویر بالا به وضوح مشخص است که همانند cms های wordpress و drupal در فریمورک های laravel و zend نیز سرعت اجرای درخواست ها در php 7 تقریبا دو برابر php 5.6 میباشد . همانطور که مشاهده میکنید انتخاب php 7 در برابر php 5 انتخاب بسیار عاقلانه ای میباشد چرا که سرعت php 7 بالاتر است . https://www.persianwhois.com/ -

بهترین نسخه PHP مناسب وردپرس 5 چیست؟

saeed پاسخی ارسال کرد برای یک موضوع در هاستینگ لینوکس ویژه پربازدید

مشکل چیست؟ تا سال پیش من مناسبترین ورژن php را برای همه دوستان و همکاران و حتی در کارگاههایم، ورژن 5.6 معرفی میکردم. مهمترین علت کار من هم این بود که php5.6 با افزونههای قدیمی هم کار میکند و تقریباً تمام افزونههای جدید هم طوری برنامهنویسی میشوند تا از این ورژن استفاده کنند. اما با اتفاقاتی که افتاده یعنی پایان عمر این ورژن و پایان عمر پشتیبانی امنیتی آن، سایتهایی که از این ورژن استفاده میکنند در معرض خطرات امنیتی هستند ، بهعلاوه افزونهها و قالبهای جدید دیگر این ورژن را پشتیبانی نمیکنند. بهترین نسخه PHP مناسب وردپرس 5 چیست؟ در حال حاضر از بین ورژن های مختلف php مانند 7.0 و 7.1 و 7.2 و 7.3 ، ما ورژن php7.2 را به شما پیشنهاد میکنیم. اما چرا؟ ورژن های 7.0 و 7.1 کمی قدیمی شدهاند و جدیدترین نسخهها 7.2 و 7.3 هستند. اما نسخه 7.3 php چون بیشازحد جدید است افزونهها و قالبهای وردپرس با آن کامل سازگار نیستند و در برخی موارد خطا تولید میکنند. در کارگاه چهارم طراحی سایت ما این مشکل به وجود آمد که برخی از دوستان از آخرین نسخه php استفاده کردند و بعد از فعالسازی قالب پیام خطا دریافت میکردند. چرا عمر PHP5.6 تمام شد و باید کوچ کرد دلایل زیادی وجود دارد که باید این کار را انجام بدهیم مانند: سرعت کمتر هشدار وردپرس راجع به این نسخه در پنل مدیریتی وردپرس پایان پشتیبانی امنیت کمتر نداشتن سازگاری با نسخه های جدید افزونه ها و قالب های وردپرس مزیت های نسخه php7.2 این نسخه از php جزو پایدارترین نسخه ها در حال حاظر است و مزیت های آن عبارتند از: سرعت بیشتر امنیت بیشتر موجود بودن پشتیبانی سازگاری بالا با قالب ها و افزونه های وردپرس ارتقاء نسخه PHP سایت در cpanel قبل از انجام این کار در صورتی که بک آپ کامل از سایت خودتان تهیه نکردید حتما تهیه کنید. در صورتی که شما از کنترل پنل cpanel استفاده می کنید باید مانند عکس زیر به قسمت multi php manager بروید. در صفحه بعدی مانند عکس زیر، نام دامنه خود را انتخاب و سپس نسخه php7.2 را انتخاب کنید. و روی گزینه apply کلیک کنید. تغییر نسخه php در نرم افزار xampp در صورتی که از این نرم افزار استفاده می کنید شما فقط با یک روش میتوانید آن را ارتقا دهید. با حذف نرم افزار و سپس نصب یک نسخه دیگر از آن. پس به سایت نرم افزار xampp بروید و نسخه 7.2 را دانلود کنید. -

توپولوژی شبکه چیست ؟ پس از مطالعه این مقاله شما قادر خواهید بود تا به سئوالات زیر پاسخ دهید : 1- توپولوژی شبکه چیست ؟ 2- انواع توپولوژی های شبکه چیست ؟ 3- توپولوژی فیزیکی شبکه با توپولوژی منطقی شبکه چه تفاوتی دارد ؟ 4- برای انتخاب توپولوژی شبکه مناسب، چه فاکتورهایی را باید مد نظر قرار دهیم ؟ توپولوژی یا همبندی " Topology " به زبان ساده عبارت است از نحوه چیدمان و اتصال عناصر شبکه به یکدیگر. همانطور که از تعریف فوق مشخص است، اولین گام برای نصب و راه اندازی شبکه ، تعیین توپولوژی مورد نیاز می باشد. توپولوژی شبکه در دو نوع توپولوژی فیزیکی وتوپولوژی منطقی دسته بندی می گردد. توپولوژی فیزیکی به چیدمان فیزکی عناصر شبکه نسبت به یکدیگر و چگونگی برقراری ارتباط بین آنها اشاره می کند در حالیکه توپولوژی منطقی به نحوه انتقال اطلاعات و داده ها بین عناصر شبکه و البته از طریق بستر فیزیکی موجود اشاره می نماید. توجه : به هر یک از عناصر موجود در شبکه یک گره یا NODE و به ارتباط بین هر دو گره یک پیوند یا LINK گفته می شود. الف- توپولوژی فیزیکی " physical topology " همانطور که گفته شد، توپولوژی فیزیکی به روشهای اتصال فیزیکی اجزای مختلف شبکه به یکدیگر اشاره دارد. هریک از این روش ها دارای مزایا و معایب خاص خود می باشد. مهمترین توپولوژی های فیزیکی عبارتند از : 1- توپولوژی خطی (Topology Bus) 2- توپولوژی ستاره ( Star Topology ) 3- توپولوژی حلقوی ( Ring Topology ) 4- توپولوژی مش ( Mesh Topology ) 5- توپولوژی ترکیبی ( Hybrid Topology ) ب- توپولوژی های منطقی " logical topology " 1- توپولوژی خطی (Topology Bus) 2- توپولوژی حلقوی ( Ring Topology ) حال سئوال مهم آن است که با توجه به انواع مختلف توپولوژی شبکه ، چگونه و بر اساس چه معیارهایی توپولوژی مناسب شبکه خود را انتخاب کنیم؟ برای انتخاب توپولوژی شبکه ، فاکتور های مختلفی را باید مد نظر قرار دهیم، به عنوان نمونه می توان به فاکتور های زیر اشاره نمود: 1- ابعاد فیزیکی شبکه اولین پرسش قبل از راه اندازی یک شبکه، بررسی ابعاد آن شبکه می باشد. اینکه چه تعداد کامپیوتر و تجهیزات مختلف دیگر قرار است در شبکه مورد نظر بکار گرفته شوند؟ 2- مدیریت ترافیک شبکه پرسش مهم دیگر بررسی حجم ترافیک مورد نیاز شبکه می باشد. پس باید قبل از هر کاری به دقت بررسی شود که چه نرم افزار هایی قرار است در شبکه فوق به کارگرفته شوند و حداکثر ترافیک حاصله در شبکه در زمان اوج فعالیت شبکه چقدر می باشد؟ به عنوان مثال در شبکه هایی که ترافیک شبکه بالا بوده و از طرفی می توان عناصر شبکه را بصورت منطقی گروه بندی نمود، مثلا واحد مالی، واحد بازرگانی، امور مشترکین و ... می توان از توپولوژی ستاره کمک گرفت. سوئیچ عنصر اصلی این توپولوژی می باشد. در چنین شبکه هایی می توان به کمک سوئیچ ترافیک شبکه را کنترل و مدیریت نمود و با ایجاد VLan از انتقال ترافیک یک بخش به سایر بخش های غیر مرتبط جلوگیری نمود. 3- هزینه نصب و راه اندازی شبکه تجربه ثابت کرده است که کارفرمایان همیشه به دنبال نصب و راه اندازی شبکه مورد نیاز خود با حداقل هزینه می باشند. یعنی روند نصب و راه اندازی شبکه را طوری اداره می کنند که با انجام حداقل هزینه، تمام نیازهای اصلی شان برآورده گردد. بطور مثال مسیرهای عبور کابل را طوری انتخاب می کنند که حداقل کابل کشی ممکن مورد نیاز باشد. 4- امنیت شبکه ارتقاء امنیت شبکه و جلوگیری از دسترسی های غیر مجاز، از دغدغه های همیشگی مدیران شبکه می باشد. در بعضی از شبکه ها حفظ امنیت آنچنان مهم است که علاوه بر استفاده از انواع مختلف فایروال های سخت افزاری و نرم افزاری، آنتی ویروس ها و ... از توپولوژی هایی مانند Ring استفاده می کنند. در این توپولوژی تجهیزات در حلقه ای بسته و متصل به هم قرار می گیرند و اطلاعات محرمانه فقط در یک جهت ( جهت حرکت حلقه ) حرکت کرده و به مقصد اصلی خواهند رسید. 5- توسعه شبکه همیشه ممکن است بنا به دلایل مختلف، شبکه نیاز به توسعه و یا تغییرات داشته باشد. پس باید قبل از نصب و راه اندازی شبکه، با توجه به شرایط محیط و سیاست های کارفرما، از توپولوژی یا ترکیبی از توپولوژهای مناسب استفاده نمایید. مثلا ترکیبی از توپولوژی ستاره و خطی 6- عملی بودن نقشه انتخابی همیشه فاصله حرف تا عمل زیاد است و همواره شرایط ما را مجبور می کند تا از ایدآل خود فاصله گرفته و بر پایه داشته های قابل اجرا و واقعیت پیشروی کنیم. زمانی که در نقطه شروع نصب و راه اندازی یک شبکه قرار داریم، تلاش می کینم تا بهترین شبکه ممکن را با بهترین تجهیزات پیاده سازی نماییم، اما هزینه اجرای پروژه، شرایط فیزیکی محیط، زمان و بسیاری از عوامل دیگر مانع از دسترسی به این مهم می شود. پس بهتر است تا از ابتدا توپولوژیی انتخاب کنیم که بتوانیم تا پایان آن را اجرا نموده و نیاز به بازگشت به عقب و دوباره کاری برای انجام تغییرات نداشته باشیم.

-

بروز رسانی بسته های نمایندگی هاستینگ لینوکس بروز رسانی بسته های نمایندگی هاستینگ لینوکس

saeed پاسخی ارسال کرد برای یک موضوع در اخبار و اطلاعیه ها

با سلام و احترام خدمت کلیه مشترکین و همراهان همیشگی ورلدباس، به استحضار می رساند پیرو اطلاعیه شرکت cPanel Inc از اول ماه سپتامبر هزینه استفاده از این کنترل پنل به نرخ جدید محاسبه میشود. (اطلاعیه سی پنل) پس از بررسی های انجام شده توسط کارشناسان شرکت، خدمات سرویس هاستینگ و نمایندگی با کنترل پنل cPanel همچنان با این کنترل پنل قدرتمند ادامه می یابد و در صورت نیاز، سرور جدید هاستینگی با کنترل پنل دایرکت ادمین با هزینه کمتر برای این دسته از مشترکین راه اندازی خواهد شد. نکات مهم این بخش: کلیه نمایندگان موظف هستند حداکثر تا یک هفته اینده (هفتم شهریور ماه 98) سرویس های خود را مطابق بسته های جاری شرکت بروز کنند. کلیه نمایندگانی که از بسته های قدیمی شرکت استفاده میکنند، حداکثر موظف هستند تا یک هفته اینده (هفتم شهریور ماه 98) نسبت به تغییر بسته به بسته های جاری شرکت اقدام نماییند. لازم به ذکر است برای تمامی نمایندگان فعال این بخش از امروز تیکت رسمی ارسال شده و واحد فروش شرکت مستقیما با آنها تماس تلفنی خواهند گرفت. با توجه به محدود بودن تعداد اکانت ها در لیسانس سی پنل، هر اکانت بنا به اعلام این شرکت 0.20 سنت هزینه دارد و این هزینه شامل اکانت فعال یا مسدود شده نیز می شود، در بخش سفارش بسته نمایندگی این امکان برای شما فراهم امده در صورت نیاز به تعداد اکانت بیشتر، آن را بدون محدودیت خریداری نمایید. امکان ارائه زیر نمایندگی برای بسته Master Reseller و Master Reseller Plus نیز دیگر ممکن نیست، این سرویس فقط در بسته Alpha Reseller و Alpha Reseller Plus نمایندگی هاستینگ قابل ارائه است و امکان ارائه زیر نمایندگی بیشتر در این سرویس ها نیست. در انتها، این افزایش هزینه توسط شرکت سی پنل انجام شده و برای کلیه استفاده کنندگان این سرویس اجباری است، هر مشترکی که از افزایش این هزینه نارضایتی دارد می تواند از یکی از دو راه زیر را انتخاب نماید : انتقال سرویس نمایندگی به کنترل پنل Directadmin با هزینه قبلی و بدون محدودیت اکانت لغو سرویس نمایندگی فعلی و انتقال سرویس به شرکت دیگر در صورت هر گونه سوال یا مشکل، ما اماده پاسخگویی به شما از طریق تیکت و تماس تلفنی هستیم. -

دیتابیس mysql یا mariadb کدامیک را انتخاب کنیم؟

saeed پاسخی ارسال کرد برای یک موضوع در هاستینگ لینوکس ویژه پربازدید

یکی از مهمترین دغدغه های سایت ها بحث میزان مصرف و سرعت دیتابیس سایت می باشد. اکثر وب سایت های امروزی دیتابیس سنگینی دارند و استفاده از پلاگین های مختلف و افزونه به دلیل ایجاد کوئری های زیاد در سرویس بانک اطلاعاتی باعث سنگین شدن دیتابیس میگردد. اگر شما یک دیتابیس قوی و بهینه داشته باشید سرعت بهتری را خواهید داشت و در پاسخگویی کوئری های ارسالی بر روی دیتابیس سرعت بیشتری را خواهید داشت و حتی از منابع کمتری نیز استفاده می کنید. در سرویس های هاست های اشتراکی و پربازدید بیشترین مصرف مربوط به سرویس مای اس کیو ال می باشد که مقدار زیادی از رم و پردازنده سرور را مصرف میکند و اکثر مدیران هاستینگ و سرور با این مسئله درگیر هستند. راههای متفاوتی برای بهینه سازی سرویس دیتابیس وجود دارد که یک سری از راهها مربوط به کدنویسی میباشد که میتوان آن را بهینه سازی کرد و یک راه دیگر مربوط به کانفیگ Mysql Server میباشد که از سمت سرور و روی سرویس مذکور باید توسط یک متخصص انجام شود. امروزه با پیشرفت تکنولوژی به جز مای اس کیو ال انجین های جدیدی منتشر شده است. هم اکنون mariadb یکی از جدید ترین آنهاست.که این دیتابیس انجین در کنترل پنل های دایرکت ادمین و سی پنل به خوبی پشتیبانی می شود. تفاوت mysql و mariadb درچیست؟ Mysql: این سرویس دیتابیس اولین بار در سال 1995 منتشر و ساخته شد که از آن زمان در شرکت های مشهوری همچون فیسبوک – توییتر – پی پال – ناسا – نت فلیکس و.. استفاده می شود و رایج ترین سرویس دیتابیس انجین در حال حاضر میباشد.که آخرین نسخه آن مای اس کیو ال 5.7 می باشد. که این سرویس به زبان های سی و سی پلاس پلاس نوشته شده است. Mysql در این سیستم عامل ها به خوبی پشتیبانی می شود: Microsoft Windows, OS X, Linux, AIX, BSDi, FreeBSD, HP-UX, IRIX, NetBSD, Novell Netware Mariadb: انجین جدید و بهینه تری برای دیتابیس میباشد که امروزه در شرکت ها و کمپانی های بزرگی استفاده میشود و اولین بار در سال 2008 بوجود آمد و معرفی شد. و برنامه نویس اصلی آن شخصی بنام Michael “Monty” Widenius میباشد که خود از بنیان گذاران سرویس Mysql بوده است. MariaDB درشرکت های بسیار بزرگ و مشهوری مانند: Google, Craigslist, Wikipedia, archlinux, RedHat, CentOS, and Fedora در حال حاضر استفاده می شود و در سیستم عامل لینوکس بسیار پر طرفدار می باشد. ماریا دی بی بوسیله زبان های C++ و Perl و Bash نوشته شده است mariadb در این سیستم عامل ها به خوبی پشتیبانی می شود: Microsoft Windows, Linux, OS X, FreeBSD, OpenBSD, Solaris بطور مختصر میتوان MariaDB را نسخه بهینه یافته Mysql نامید چون در عملکرد بسیار بهتر میباشد وامنیت بهتری دارد و در پاسخگویی به کوئری ها سریعتر عمل میکند و مهم تر از همه اینکه منابع کمتری نیز مصرف میکند پس برای وب سایت های پر بازدید و هاستینگ هایی که تعداد زیادی وب سایت میزبانی میکنند, بسیار مطلوب خواهد بود. معمولا سایت هایی که بر روی Mysql 5.6 به بالا بخوبی کار میکنند با Maria DB نیز بخوبی کار خواهند کرد و جای نگرانی برای مشکلات عدم ناسازگاری پس از ارتقاء به MariaDB وجود ندارد و با اطمینان میتوانید اینکارو انجام دهید. امروزه سیستم های بانک اطلاعاتی دیگری مانند MongoDB , Cassandra, CouchDB نیز آمده است که به سرعت در حال پیشرفت هستند با توجه به موارد بالا پیشنهاد میشود اگر یک هاستینگ پربازدید دارید که نیاز به پردازش سریعتر اطلاعات بانک اطلاعاتی دارید از MariaDB استفاده کنید. -

طبق آخرین اخبار سیپنل این شرکت از ماه سپتامبر (1 سپتامبر - 10 شهریور ماه) اقدام به تغییر روش فروش لایسنسهای خود میکند که با این تغییر قیمت های سی پنل به خصوص برای مشتریانی که بیش از 100 اکانت دارند به شدت افزایش خواهد داشت ، چرا که در سیستم فروش جدید علاوه بر افزایش قیمت، هزینه لایسنس به تعداد هاست های روی سرور نیز وابسته شده است. چرا این موضوع مهم است؟ این موضوع به این دلیل برای استفاده کنندگان این کنترل پنل مهم است، چرا که باعث افزایش ناگهانی قیمت لایسنس سیپنل میشود و کاربرانی که قصد استفاده از این سرویس را دارند باید هزینه بیشتری بابت تعداد هاستهای میزبانی شده روی سرویس خود پرداخت کنند. مشاهده لیست قیمت جدید در سایت سیپنل : https://cpanel.net/pricing/ راهکار چیست؟ با مشاهده لینک بالا متوجه خواهید شد که پس از اعمال سیاست فروش جدید، حدوداً چقدر روی هزینههای شما افزوده خواهد شد، ما چند راهکار برای شما عزیزان داریم : 1. لایسنس خود را با قیمت جدید تمدید کنید برای تمدید با قیمت جدید ما مثل گذشته قطعاً ارائه خدمات خواهیم کرد اما با قیمت جدیدی که از سمت سیپنل اعلام خواهد شد. 2. خریداری کردن لایسنسهای سایر کنترل پنل ها مانند: دایرکت ادمین و پلسک ، تهیه سرور جدید و انتقال اطلاعات از روی سرور فعلی به سرور جدید با کنترل پنل جدید پیشنهاد ما خرید لیسانس دایرکت ادمین مادام العمر است و این کنترل پنل در اخبار های اخیر خود اعلام نموده مهاجرت از کنترل پنل سی پنل به دایرکت ادمین را خودکار خواهد کرد. توجه داشته باشید که ما طبق رسالت صداقت در کسب و کار وظیفه داریم تا به شما آخرین اخبار و توضیحات را در این رابطه ارائه کنیم، درحال حاضر ما پیگیر اخبار هستیم و درصورت اعلام اطاعیه جدیدی حتماً با شما این موضوع را درمیان خواهیم گذاشت. با تشکر از توجه شما واحد فنی شرکت ورلدباس

-

- لایسنس سی پنل

- سی پنل

-

(و 1 مورد دیگر)

برچسب زده شده با :

-

تخفیف ویژه عید تا عید تخفیف ویژه عید تا عید

saeed پاسخی ارسال کرد برای یک موضوع در اخبار و اطلاعیه ها

فرا رسیدن عید قربان، عید خودسازی و تهذیب نفس و عید سعید غدیر خم، زمان پیمودن مسیر تقرب به سوی خداوند متعال بر همگان مبارک باد. به مناسبت این ایام خجسته، تمامی مشتریان می توانند از عید قربان تا عید غدیر از 20 درصد تخفیف برای خرید کلیه سرویس های میزبانی و سرور های مجازی استفاده نمایند. 🎁 کد تخفیف: eydtaeyd98 عیدتان مبارک 🎈 -

آموزش پیدا کردن یوزرهای مزاحم روی سرور آموزش پیدا کردن یوزرهای مزاحم روی سرور

saeed پاسخی ارسال کرد برای یک موضوع در هاست لینوکس اشتراکی سی پنل

در این مقاله آموزش پیدا کردن یوزر هایی که ممکن است به سایت یا سرور شما حمله کنند یا راندمان سایت یا سرور شما را کاهش دهند آموزش داده خواهد شد. جهت انجام این آزمایش شما باید به SSH دسترسی داشته باشید لذا کاربران هاست اشتراکی قابلیت انجام این کار را به دلیل بسته بودن دسترسی SSH نخواهند داشت. اگر احساس کردید که لود سرور شما افزایش یافته ولی همه چیز مرتب است و هیچ Cron job یا بک آپ گیری روی سرور انجام نمی شود باید به یک حمله مختصر یا استفاده شدید از سرور مشکوک شوید و بهترین کار برای این کار پیدا کردن یک آی پی مزاحم است. آموزش پیدا کردن آی پی مزاحم راحت ترین راه برای پیدا کردن آی پی که مقدار زیادی از منابع سرور را مصرف میکند جستجو در Apache Access Log است. در این لاگ می توانید آی پی هایی که به تعداد زیاد و پشت سر هم به سرور دسترسی دارند را پیدا کنید. برای انجام این کار مراحل زیر را به ترتیب انجام دهید: 1) ابتدا از طریق نرم افزار Putty وارد محیط SSH شوید. 2) وارد پوشه سایتی که فکر میکنید مشکل دارد شوید. در این آموزش یوزر هاست ما userna5 و آدرس دامنه هم example.com است. cd /home/userna5/access-logs 3) با استفاده از دستور awk ستون اول لاگ آپاچی را که لیست آی پی ها است پرینت میکنیم. با استفاده از دستور sort -n آی پی ها را بر اساس عدد مرتب میکنیم. با دستور uniq -c هم آنها را بر اساس تعداد نمایش میدهیم. در آخر دوباره با دستور sort -n این تعداد را مرتب میکنیم. awk '{print $1}' example.com | sort -n | uniq -c | sort -n نتیجه چیزی شبیه این می شود: 623 123.123.123.123 893 123.123.123.124 7889 123.123.123.125 4) حالا می توانیم ببینیم که آی پی 123.123.123.125 تعداد بسیار بالایی اتصال به سایت داشته و اکنون با دستور زیر می توانیم ببینیم که این آی پی چه کاری روی سایت انجام میداده: grep 123.123.123.125 example.com | cut -d\" -f2 | awk '{print $1 " " $2}' | cut -d? -f1 | sort | uniq -c | sort -n | sed 's/[ ]*//' برای مثال نتیجه چنین چیزی خواهد بود: 1 GET /wp-login.php 7888 POST /wp-login.php 5) با این گزارش متوجه خواهیم شد که این آی پی سعی کرده به صفحه لاگین وردپرس حمله کرده و 7888 بار این صفحه را لود کرده است. 6) در این مرحله به راحتی می توانید آی پی را از طریق فایروال مسدود کرده و در صورتی که به فایروال دسترسی ندارید از طریق اضافه کردن دستور زیر در فایل htaccess. این آی پی را مسدود نمایید: deny from 123.123.123.125 -

IIS یک سرویس ارائه دهنده خدمات وب است که در ویندوزهای سرور به صورت یک رول نصب و راهاندازی می گردد. پس از نصب رول IIS وب سرور در ویندوز سرور 2016 شما میتوانید وب سایت یا اپلیکیشن تحت وب خود را بر روی آن قرار داده و به طور کامل در شبکه داخلی و یا اینترنت سرویس دهی کنید. 1- ابتدا Server Manager ویندوز سرور خود را باز کنید. 2- سپس بر روی گزینه Add Roles and Features کلیک کنید. 3- در پنجره باز شده ، Next را بزنید تا به صفحه Add Role برسید. در این بخش تیک Web Server را بزنید. 4- سپس Next را بزنید تا به صفحه Add Feature برسید. در این بخش اگر Feature خاصی را برای نصب در نظر دارید تیک زده و در غیر این صورت Next را بزنید. در نظر داشته باشید برای نصب وب سرور IIS 10 نیازی به نصب Feature خاصی نیست 5- در ادامه بر روی Next کلیک کنید تا به صفحه Web Servers Roles برسید. در این بخش شما میتوانید رول سرویسهای مختص IIS را انتخاب کرده و نصب کنید. پس از انتخاب Role مورد نظر ( در صورت نیاز ) بر روی Next کلیک کرده و در پایان بر روی Install کلیک نمایید.

-

- ویندوز سرور

- 2016

-

(و 1 مورد دیگر)

برچسب زده شده با :

-

یک پروتکل پشته ای ، شامل مجموعه ای از پروتکل ها است که با یکدیگر فعالیت نموده تا امکان انجام یک عملیات خاص را برای سخت افزار و یا نرم افزار فراهم نمایند. پروتکل TCP/IP نمونه ای از پروتکل های پشته ای است . پروتکل پشته ای از چهار لایه استفاده می نماید. لایه یک Network Interface: این لایه ، لایه های Physical و Data را ترکیب و داده های مربوط به دستگاه های موجود در یک شبکه را روت خواهد کرد. لایه دو Internet: این لایه متناظر لایه ی Network در مدل OSI است . پروتکل اینترنت (IP) ، با استفاده از آدرس IP شامل یک مشخصه شبکه و یک مشخصه میزبان، آدرس دستگاه مورد نظر برای ارتباط را مشخص می نماید. یک پروتکل پشته ای ، شامل مجموعه ای از پروتکل ها است که با یکدیگر فعالیت نموده تا امکان انجام یک عملیات خاص را برای سخت افزار و یا نرم افزار فراهم نمایند لایه سه Transport: این لایه متناظر با لایه Transport در مدل OSI است . پروتکل TCP یا Trnsport control protocol در لایه فوق ایفای وظیفه می نماید. لایه چهار Application: این لایه متناظر با لایه های Session,Presentation و Application در مدل OSI است. پروتکل هائی نظیر FTP و SMTP در لایه فوق ایفای وظیفه می نمایند. مقایسه مدل های OSI و TCP/IP: مدل مرجع OSI و مدل مرجع TCP/IP نقاط مشترک زیادی دارند. هر دوی آنها مبتنی بر مجموعهای از پروتکلهای مستقل هستند، و عملکرد لایهها نیز تا حدی شبیه یکدیگر است. مدل OSI ثابت کرده که بهترین ابزار برای توصیف شبکههای کامپیوتری است. اما پروتکلهای TCP/IP در مقیاس وسیعی مورد استفاده قرار میگیرد. این دو مدل تفاوت هایی با هم دارند که در مدل TCP/IP تفاوت سرویس ها، واسطها و پروتکلها واضح و مشخص نمیباشد. پروتکلهای OSI بهتر از TCP/IP مخفی شده است. قبل از ایجاد مدل OSI پروتکلهای آن طراحی و ابداع شد. در نتیجه این مدل وابستگی و تعامل خاصی با هیچ مجموعه پروتکلی ندارد. اما در TCP/IP مسئله برعکس بود و این خود باعث شده که مدل TCP/IP تنها برای شبکههای تحت خود مناسب باشد. مدل OSI دارای هفت لایه است اما مدل TCP/IP ، چهار لایه دارد و از لایه ارائه و لایه نشست خبری نیست. لایه شبکه در مدل OSI اتصال گرا و غیر مستقیم است و لایه انتقال آن تنها اتصال گرا است اما در TCP/IP لایه شبکه الزاما غیر متصل و لایه انتقال آن اتصال گرا TCP یا غیر متصل UDP است.

-

ویژگی های یک هاست مطلوب از زبان پلیس فتا

saeed پاسخی ارسال کرد برای یک موضوع در هاست لینوکس اشتراکی سی پنل

یژگی های یک هاست مطلوب از زبان پلیس فتا آپ تایم بودن هاست: معمولاً اكثر شركتها ادعا دارند كه سرویس Hosting آنها 100% آپتایم میباشد كه معمولاً هیچ شركتی این شرایط را ندارد. ولی هر چه میزان آپ تایم بودن یک هاست نزدیک به 100% باشد با کیفیت بودن این هاست را نشان میدهد. یك شركت معتبر برای اطمینان دادن به مشتری در این مورد میتواند این امر را تضمین نماید تا در صورت پائین بودن وبسایت با توجه به خسارت وارد به صاحب آن، غرامت پرداخت نماید. جهت راستیآزمائی ادعای این شركتها چندین سرویس رایگان جهت مانیتورینگ وبسایتتان در اینترنت وجود دارد كه مراقبت ۲۴ ساعته وبسایتتان را برعهده گرفته و آن را از نقاط مختلف دنیا کنترل کرده و مرتبا وضعیتش را به شما گزارش دهند. با این سرویسها میتوانید مراقب باشید که وبسایت تان دائما آنلاین بوده و به درستی کار کند. همچنین مهمتر از آن، هنگامی که وبسایت روی کامپیوترتان بالا نمیآید، اول از همه باید مطمئن شوید که مشکل از کامپیوتر شما یا شرکت سرویس دهنده اینترنتتان است، یا اینکه هاست وبسایتتان مشکل پیدا کرده و در همه جا Down شده و با مشکل مواجه شده است. مهمتر از همه اینکه وبسایت شما مورد حملاتی از قبیل DDOS، DOS و غیره قرار گرفته و از دسترس خارج میشود، در اولین فرصت با خبر شده و میتوانید به شکل مناسبی عکسالعمل نشان دهید. این عکسالعمل میتواند هماهنگیهای لازم با پشتیبانی هاست برای بالا بردن منابع سیستم، یا کشف و بلاک کردن افراد حمله کننده باشد. در مطالب آموزشی بعدی تعدادی از این سرویسها را معرفی خواهیم كرد. لذا همانطور كه در بالا گفتیم با استفاده از این سرویسها یا سرویس پیشنهادی شركت مربوطه و طبق مفاد قید شده در قرارداد منعقده بین خود و آن شركت درصورتیكه اتفاقات یاد شده بالا افتاد با توجه به Downtime و میزان خسارت وارده، غرامت دریافت نمائید. خرید هاست پشیتبانیفنی: با توجه به اینكه اكثر مشتریان سواد فنی در مورد Hosting ندارند لذا پشتیبانی فنی از مهمترین سرویسهای یك شركت خدمات Hosting است كه موارد پیشفرض آن را باید به مشتری بصورت رایگان ارائه نماید چراكه هر چقدر یک هاست از نظر کیفیت و قدرت قوی، اما پشتیبانی خوبی نداشته باشد یک هاست خوب تلقی نمیشود. موارد مطروحه در پشتیبانی فنی باید بصورت كامل در قرارداد فیمابین شركت و مشتری قید گردد و جزئیات فنی این موارد باید در پیوست فنی قرارداد موجود باشد. تعدادی از موارد پیشفرض از پشتیبانی فنی در ذیل آمده كه با توجه به نیاز مشتری با توافق روی هزینهها میتوانند مواردی را در قرارداد اضافه نمایند. چند مورد از پشتیبانی فنی: انتقال هاست از یک هاست به هاست دیگر مراقب از پوشهها و دیتابیسها به صورت جدی بک آپ گرفتن روزانه برگرداندن بک آپ امروزه پشتیبان گیری با استفاده از سیستم محافظت دائمی از اطلاعات (R1Soft) و دسترسی کاربران به بکآپ صورت میپذیرد. همچنین باید شركت تضمین نماید بخشی حفاظت شده جهت قرارگیری سرورهای BackUp در نظر گرفته شده، که بکآپ های تهیه شده توسط سیستم محافظت دائمی از اطلاعات ، در محلی حفاظت شده از آتشسوزی و زلزله و سایر سوانح طبیعی و... نگهداری شود. همچین سرورهای بکآپ دارای 2 هارد و تکنولوژی آینهای هستند که حتی اگر یک هارد سرور بکآپ از سرویسدهی خارج شود ، باز سرور بکآپ به سرویسدهی ادامه دهد. شرکت میبایست در مورد سالم بودن بک آپها و به روز بودن آنها مسئولیت پذیر باشد. در آخر، پاسخ گویی سریع و داشتن کارمندان مجرب و ماهر از ویژگیهای یک پشتیبانی فنی مطلوب میباشد -

یکی از پرکاربردترین آموزش های وردپرس برای مبتدیان، انتقال وردپرس از لوکال است. البته خوب است بدانید که نه تنها مبتدیان، بلکه برنامه نویسان بزرگ هم از روش انتقال وردپرس به هاست برای طراحی سایت استفاده می کنند. چون به راحتی هر تغییری بخواهند در لوکال ایجاد می کنند و سایت نهایی را بدون کمترین ایرادی تحویل می دهند. پس برای آموزش مرحله به مرحله آن به زبان ساده با ما همراه باشید. آموزش انتقال وردپرس از لوکال خب همه چیز را برای راه اندازی سایتتان آماده کرده اید و تنظیمات را به طور کامل روی کامپیوتر انجام داده اید. و آماده انتقال وردپرس از لوکال به سرور واقعی هستید. پس بیایید به صورت گام به گام انتقال وردپرس به هاست و سرور اصلی را بررسی کنیم. قدم اول: برای انتقال وردپرس از لوکال هاست به سرور آماده شوید اول باید مطمئن شوید سایتی که طراحی کرده اید، روی لوکال به خوبی کار می کند. پس حتما یک بار تست بگیرید. فرض می کنیم که این محیط لوکال و محلی، PC یا MAC است. که در آن سرور وب (مثل مانند XAMPP یا WAMP) با پی اچ پی و یک پایگاه داده MySQL را اجرا می کنید. و به phpMyAdmin در localhost دسترسی دارید. لیست همه کارهایی که می خواهیم در انتقال وردپرس به هاست انجام دهیم. جستجو و جایگزینی http://localhost/yoursite با http://www.yoursite.com . دیتابیس وردپرس که در لوکال ساخته اید را به یک فایل متنی یا text تبدیل کنید. و یا به اصطلاح خروجی(export) بگیرید. در هاست اصلی خود دیتابیسی ایجاد کنید و فایل را به آن وارد(import) کنید تمامی فایل ها را از لوکال هاست به هاست اصلی کپی و منتقل کنید. سپس فایل wp-config.php را با جزئیات دیتابیس جدید اصلاح کنید. خب حالا بیایید سایت وردپرسمان را به سرور اصلی انتقال دهیم. قدم دوم: phpMyadmin در لوکال بسته به اینکه از چه نسخه ای از لوکال استفاده می کنید، phpMyadmin را پیدا و آن را باز کنید. در اینجا ما از Xampp استفاده می کنیم.می توانید با وارد کردن http://localhost در مرورتان به منو زمپ بروید. یا از کنترل پنل XAMPP با استفاده از دکمه phpMyadmin. در بخش کنترل پنل phpMyadmin، دیتابیسی که سایت را روی آن پیاده کرده اید انتخاب کنید. روی نام آن پایگاه داده دو بار کلیک کنید. روی تب export کلیک کنید. تمام جدول های دیتابیس مورد نظر را با استفاده از باکس انتخابی در عکس، انتخاب کنید. حالا نوع فایلی که می خواهید خروجی بگیرید را انتخاب کنید. در اینجا SQL انتخاب شده است. گزینه های سمت راست صفحه را یک بار چک کنید تا درست باشند. کمی اسکرول کنید و پایین تر بیایید. در تصویر بالا، بخشی که با 1 تعریف کرده ایم، یعنی نام فایل و تمپلیت، هر اسمی که تمایل دارید را وارد کنید. حالا نوعی از فشرده سازی فایل را انتخاب کنید. گزینه های zipped و gzipped بیشتر استفاده می شوند. اینجاست که باید دکمه GO را بزنید تا با همه تنظیماتی که انجام داده اید، خروجی گرفتن یا همان Export آغاز شود. فایل را روی کامپیوترتان ذخیره کنید. وقتی فایل را ذخیره کردید، احتیاجی به باز کردن آن نیست. چون از phpMyadmin هاست مقصد آن را باز خواهید کرد. قدم سوم: ایجاد یک دیتابیس در سرور جدید اینکه چطور دیتابیس را ایجاد کنید، کاملا بستگی به کنترل پنل سرور شما دارد. بعد از ایجاد پایگاه داده مورد نظر، چند چیز را حتما یادداشت کنید که بعدا به آن نیاز خواهید داشت. هاستی که دیتابیس را در آن ایجاد کرده اید؛ اسم دیتابیس؛ نام کاربری دیتابیس؛ رمز عبور دیتابیس. حالا phpMyadmin را روی سرور باز کنید. قدم چهارم: وارد کردن دیتابیس در انتقال وردپرس به هاست خب روی همان دیتابیسی که می خواهید، کلیک کنید. چون ممکن است بیشتر از یک دیتابیس روی هاست اصلی تان داشته باشید. مثل تصویر زیر از گزینه Brows فایلی که قبلا از زمپ خروجی گرفته اید را import کنید. بسیار عالی با موفقیت دیتابیستان را وارد هاست کرده اید. قدم پنجم: وارد کردن فایل های وردپرس برای وارد کردن فایل های وردپرس، برای اینکه زمان کمتری صرف شود، از یک سرور FTP استفاده می کنیم. توجه کنید که قبلا حساب خود را سرور FTP ایجاده کرده باشید. تصویر بالا، صفحه نمایش اتصال FTP در Filezilla را نشان می دهد. اگر نام دامنه هنوز منتشر نشده باشد، از آدرس IP سرور استفاده کنید. حالا تمام فایل هایی که در وردپرس لوکال داشتید را می توانید در هاست اصلی خود آپلود کنید. فایل هایی که برای آپلود نیاز دارید در زمپ از مسیر، xampp htdocs wordpress پیدا خواهید کرد. من پوشه وردپرس را نام گذاری کرده ام. اسم پوشه شما هم هر چیزی است که هنگام نصب ایجاد کرده اید. گام ششم: انتقال آدرس ها آسان ترین راه بعد از پایان انتقال وردپرس از لوکال هاست به سرور ، رفتن به تنظیمات > عمومی در پنل مدیریت وردپرس است. بعد آدرس وردپرس و آدرس سایت را تغییر دهید. تغییراتی که انجام داده اید را ذخیره کنید. روش دیگری هم این است که دیتابیس را خروجی بگیرید. بعد از یک ویرایشگر متن برای جستجو استفاده کنید و آدرس ها را اصلاح کنید. بعد از اینکه آدرس ها را تغییر دادید، اگر بخواهید سایتتان را روی وردپرس لوکال مشاهده کنید، هیچ چیز نمی بینیند. این مسأله طبیعی است، چون URL را تغییر داده اید و به دنبال چیزی در وب می گردید که هنوز آماده نیست. گام هفتم: ایجاد اتصال با دیتابیس فایل wp-config.php خود را که در دایرکتوری اصلی وردپرس است، در یک ویرایشگر متن باز کنید. بخش مربوط به اطلاعات پایگاه داده را جستجو کنید. هر آنچه را که برای پایگاه داده روی سرور محلی تعیین کرده اید مشاهده خواهید کرد. این را به اطلاعات پایگاه داده سرور جدیدتان تغییر دهید. (امیدوارم هنگام ثبت پایگاه داده آن را ضبط کرده باشید. این باید چیزی شبیه به این باشد.) خب تبریک می گم از حالا به بعد می تونید از دیدن سایت وردپرستان در مکان جدیدش لذت ببرید.

-

- لوکال

- آموزش انتقال

-

(و 1 مورد دیگر)

برچسب زده شده با :

-

بکاپ وردپرس ریستور بکاپ وردپرس از طریق SSH

saeed پاسخی ارسال کرد برای یک موضوع در هاست لینوکس اشتراکی سی پنل

همانطور که در مطالب قبلی گفتیم ، بکاپ گیری از وردپرس از وظایفی است که باید مدیر سرور یا وب سایت به طور منظم انجام دهد ، حال در این آموزش می خواهیم بکاپی که گرفتیم رو از طریق همین SSHریستور کنیم (ریستور بکاپ وردپرس). ریستور دیتابیس وردپرس ابتدا به مسیری که فایل بکاپ دیتابیس در آن قرار دارد بروید : برای مثال : 1 cd /home/backups/ حال با دستور زیر فایل بکاپ را روی دیتابیس ریستور می کنیم (قبل از اجرای دستور به توضیحاتی که در پایین نوشته شده اند توجه کنید و مقادیر دستور را تغییر دهید) : 1 mysql -u root -p password -h localhost database_name < backupfile.sql قبل از اجرای دستور : مقداری که در جلوی -u نوشته شده یوزرنیم دیتابیس می باشد که ما root رو انتخاب کردیم. مقداری که در جلوی -p نوشته شده پسورد یوزر دیتابیس می باشد. مقداری که در جلوی -h نوشته شده آدرس دیتابیس سرور می باشد که معمولا همان localhost می باشد (اگر تغییر نداده باشید یا از دیتابیس سرور مجزایی استفاده نکنید ). به جای عبارت database_name باید اسم دیتابیس وردپرس رو جایگزین کنید. و در آخر به جای backupfile.sql اسم فایل بکاپ خود را جایگزین کنید. بعد از تغییر مقادیر و اجرای دستور دیتابیس شما ریستور می شود. ریستور فایل های وردپرس خب تا اینجا دیتابیس وردپرس رو ریستور کردیم حالا نوبت به ریستور فایل های این سیستم مدیریت محتوا می رسیم. به مسیری که فایل بکاپ در آن قرار دارد بروید : 1 cd /home/backups/ سپس با فرض این که اسم فایل بکاپ ما filename.tar.gz می باشد و مسیر فایل های وردپرس به صورت زیر می باشد : 1 /var/www/html/wordpress/ با دستور زیر فایل بکاپ را به آن مسیر منتقل می کنیم : 1 mv filename.tar.gz /var/www/html/wordpress/ سپس با دستور زیر آن را از حالت فشرده خارج می کنیم : 1 tar -xzvf filename.tar.gz ریستور بکاپ وردپرس تمام است. -

ریبوت ریبوت لینوکس از طریق خط فرمان

saeed پاسخی ارسال کرد برای یک موضوع در هاست لینوکس اشتراکی سی پنل

گاهی اوقات هنگام اشکالزدایی (debugging) و یا به روز رسانی کرنل لینوکس، ممکن است نیاز باشد تا سیستم عامل لینوکس خود را ریبوت کنید.در توزیع های جدید لینوکس ابزار systemctl جایگزین اکثر دستورات مدیریتی در توزیع های قدیمی شد. در این آموزش نحوه استفاده از دستورات systemctl و shutdown به منظور ریبوت لینوکس خواهیم پرداخت. دستورات باید با کاربر با دسترسی sudo اجرا شوند. نحوه ی ریبوت سیستم عامل لینوکس با دستور systemctl با اجرای دستور زیر سیستم بلافاصله ریبوت خواهد شد : 1 sudo systemctl reboot هنگامی که عملیات ریبوت سیستم آغاز می شود، به همه کاربران لاگین شده پیام ارسال می شود که سیستم در حال خاموش شدن است. به منظور جلوگیری از ارسال پیام می توان دستور بالا رو به صورت زیر استفاده کرد : 1 sudo systemctl --no-wall reboot برای نمایش پیام سفارشی می توان به صورت زیر عمل کرد : 1 sudo systemctl --message="Hardware upgrade" reboot خروجی : 1 System is rebooting (Hardware upgrade) نحوه ی ریبوت لینوکس با دستور shutdown 1 sudo shutdown -r با دستور بالا سیستم بعد از 1 دقیقه ریبوت خواهد شد. برای تنظیم زمان : 1 sudo shutdown -r 10:00 با دستور بالا سیستم در ساعت 10 صبح ریبوت خواهد شد. و یا می توان تنظیم کرد 5 دقیقه دیگر سیستم ریبوت شود : 1 sudo shutdown -r +5 به منظور ریبوت بلافاصله می توان از دستور زیر استفاده کرد : 1 sudo shutdown -r now هم چنین در صورتی که سرویس شما از آلماهاست میباشد، از طریق کنترل پنل ارائه شده به شما برای مدیریت سرور، میتوانید به صورت کامل اعمالی مثل ریبوت سرور را انجام دهید. -

گروه در لینوکس مجموعه از کاربران می باشد.هدف اصلی گروه ها در لینوکس تعریف مجموعه ی دسترسی ها مانند خواندن، نوشتن یا مجوز اجرا برای یک نرم افزار مشخص می باشد که می تواند به کاربران درون گروه اعطا شود.در لینوکس کاربران رو می توان به گروه ها اضافه کرد تا دسترسی های تعریف شده برای گروه را بگیرند. در این آموزش به نحوه ی لیست کردن گروه ها و کاربران آن می پردازیم، با ما همراه باشید. به طور کلی در لینوکس دو نوع گروه وجود دارد که کاربر می تواند به آن متعلق باشد : گروه اصلی یا گروه لاگین : معمولا نام گروه اصلی مشابه نام کاربری است.هر کاربر یک گروه اصلی دارد که هم نام نام کاربری اون می باشد. گروه ثانویه یا تکمیلی : برای دادن دسترسی به مجموعه ای از کاربران استفاده می شود. دستور groups اجرای این دستور بدون هیچگونه آرگومانی تمامی گروه هایی که کابر لاگین شده به آن متعلق می باشد را لیست می کند : 1 groups خروجی : 1 john adm cdrom sudo dip plugdev lpadmin sambashare برای لیست کردن تمامی گروه هایی که یک کاربر در درون آن عضو می باشد نام کاربر رو در جلوی دستور groups به کار می بریم : 1 groups alma خروجی : 1 alma : alma sudo لیست کردن اعضای یک گروه برای مثال برای لیست کردن اعضای گروه dev به صورت زیر عمل می کنیم : 1 getent group dev خروجی : 1 developers:x:126:frank,mary لیست کردن تمامی گروه های موجود با دستور زیر به راحتی تمامی گروه های موجود در خروجی چاپ میشوند : 1 less /etc/group

-

وردپرس چطور یک سایت وردپرس را از لوکال هاست به سرور منتقل کنیم؟

saeed پاسخی ارسال کرد برای یک موضوع در هاست لینوکس اشتراکی سی پنل

یکی از پرکاربردترین آموزش های وردپرس برای مبتدیان، انتقال وردپرس از لوکال است. البته خوب است بدانید که نه تنها مبتدیان، بلکه برنامه نویسان بزرگ هم از روش انتقال وردپرس به هاست برای طراحی سایت استفاده می کنند. چون به راحتی هر تغییری بخواهند در لوکال ایجاد می کنند و سایت نهایی را بدون کمترین ایرادی تحویل می دهند. پس برای آموزش مرحله به مرحله آن به زبان ساده با ما همراه باشید. آموزش انتقال وردپرس از لوکال خب همه چیز را برای راه اندازی سایتتان آماده کرده اید و تنظیمات را به طور کامل روی کامپیوتر انجام داده اید. و آماده انتقال وردپرس از لوکال به سرور واقعی هستید. پس بیایید به صورت گام به گام انتقال وردپرس به هاست و سرور اصلی را بررسی کنیم. قدم اول: برای انتقال وردپرس از لوکال هاست به سرور آماده شوید اول باید مطمئن شوید سایتی که طراحی کرده اید، روی لوکال به خوبی کار می کند. پس حتما یک بار تست بگیرید. فرض می کنیم که این محیط لوکال و محلی، PC یا MAC است. که در آن سرور وب (مثل مانند XAMPP یا WAMP) با پی اچ پی و یک پایگاه داده MySQL را اجرا می کنید. و به phpMyAdmin در localhost دسترسی دارید. لیست همه کارهایی که می خواهیم در انتقال وردپرس به هاست انجام دهیم. جستجو و جایگزینی http://localhost/yoursite با http://www.yoursite.com . دیتابیس وردپرس که در لوکال ساخته اید را به یک فایل متنی یا text تبدیل کنید. و یا به اصطلاح خروجی(export) بگیرید. در هاست اصلی خود دیتابیسی ایجاد کنید و فایل را به آن وارد(import) کنید تمامی فایل ها را از لوکال هاست به هاست اصلی کپی و منتقل کنید. سپس فایل wp-config.php را با جزئیات دیتابیس جدید اصلاح کنید. خب حالا بیایید سایت وردپرسمان را به سرور اصلی انتقال دهیم. قدم دوم: phpMyadmin در لوکال بسته به اینکه از چه نسخه ای از لوکال استفاده می کنید، phpMyadmin را پیدا و آن را باز کنید. در اینجا ما از Xampp استفاده می کنیم.می توانید با وارد کردن http://localhost در مرورتان به منو زمپ بروید. یا از کنترل پنل XAMPP با استفاده از دکمه phpMyadmin. در بخش کنترل پنل phpMyadmin، دیتابیسی که سایت را روی آن پیاده کرده اید انتخاب کنید. روی نام آن پایگاه داده دو بار کلیک کنید. روی تب export کلیک کنید. تمام جدول های دیتابیس مورد نظر را با استفاده از باکس انتخابی در عکس، انتخاب کنید. حالا نوع فایلی که می خواهید خروجی بگیرید را انتخاب کنید. در اینجا SQL انتخاب شده است. گزینه های سمت راست صفحه را یک بار چک کنید تا درست باشند. کمی اسکرول کنید و پایین تر بیایید. در تصویر بالا، بخشی که با 1 تعریف کرده ایم، یعنی نام فایل و تمپلیت، هر اسمی که تمایل دارید را وارد کنید. حالا نوعی از فشرده سازی فایل را انتخاب کنید. گزینه های zipped و gzipped بیشتر استفاده می شوند. اینجاست که باید دکمه GO را بزنید تا با همه تنظیماتی که انجام داده اید، خروجی گرفتن یا همان Export آغاز شود. فایل را روی کامپیوترتان ذخیره کنید. وقتی فایل را ذخیره کردید، احتیاجی به باز کردن آن نیست. چون از phpMyadmin هاست مقصد آن را باز خواهید کرد. قدم سوم: ایجاد یک دیتابیس در سرور جدید اینکه چطور دیتابیس را ایجاد کنید، کاملا بستگی به کنترل پنل سرور شما دارد. بعد از ایجاد پایگاه داده مورد نظر، چند چیز را حتما یادداشت کنید که بعدا به آن نیاز خواهید داشت. هاستی که دیتابیس را در آن ایجاد کرده اید؛ اسم دیتابیس؛ نام کاربری دیتابیس؛ رمز عبور دیتابیس. حالا phpMyadmin را روی سرور باز کنید. قدم چهارم: وارد کردن دیتابیس در انتقال وردپرس به هاست خب روی همان دیتابیسی که می خواهید، کلیک کنید. چون ممکن است بیشتر از یک دیتابیس روی هاست اصلی تان داشته باشید. مثل تصویر زیر از گزینه Brows فایلی که قبلا از زمپ خروجی گرفته اید را import کنید. بسیار عالی با موفقیت دیتابیستان را وارد هاست کرده اید. قدم پنجم: وارد کردن فایل های وردپرس برای وارد کردن فایل های وردپرس، برای اینکه زمان کمتری صرف شود، از یک سرور FTP استفاده می کنیم. توجه کنید که قبلا حساب خود را سرور FTP ایجاده کرده باشید. تصویر بالا، صفحه نمایش اتصال FTP در Filezilla را نشان می دهد. اگر نام دامنه هنوز منتشر نشده باشد، از آدرس IP سرور استفاده کنید. حالا تمام فایل هایی که در وردپرس لوکال داشتید را می توانید در هاست اصلی خود آپلود کنید. فایل هایی که برای آپلود نیاز دارید در زمپ از مسیر، xampp htdocs wordpress پیدا خواهید کرد. من پوشه وردپرس را نام گذاری کرده ام. اسم پوشه شما هم هر چیزی است که هنگام نصب ایجاد کرده اید. گام ششم: انتقال آدرس ها آسان ترین راه بعد از پایان انتقال وردپرس از لوکال هاست به سرور ، رفتن به تنظیمات > عمومی در پنل مدیریت وردپرس است. بعد آدرس وردپرس و آدرس سایت را تغییر دهید. تغییراتی که انجام داده اید را ذخیره کنید. روش دیگری هم این است که دیتابیس را خروجی بگیرید. بعد از یک ویرایشگر متن برای جستجو استفاده کنید و آدرس ها را اصلاح کنید. بعد از اینکه آدرس ها را تغییر دادید، اگر بخواهید سایتتان را روی وردپرس لوکال مشاهده کنید، هیچ چیز نمی بینیند. این مسأله طبیعی است، چون URL را تغییر داده اید و به دنبال چیزی در وب می گردید که هنوز آماده نیست. گام هفتم: ایجاد اتصال با دیتابیس فایل wp-config.php خود را که در دایرکتوری اصلی وردپرس است، در یک ویرایشگر متن باز کنید. بخش مربوط به اطلاعات پایگاه داده را جستجو کنید. هر آنچه را که برای پایگاه داده روی سرور محلی تعیین کرده اید مشاهده خواهید کرد. این را به اطلاعات پایگاه داده سرور جدیدتان تغییر دهید. (امیدوارم هنگام ثبت پایگاه داده آن را ضبط کرده باشید. این باید چیزی شبیه به این باشد.) خب تبریک می گم از حالا به بعد می تونید از دیدن سایت وردپرستان در مکان جدیدش لذت ببرید.-

- لوکال هاست

- سرور

-

(و 1 مورد دیگر)

برچسب زده شده با :

-

hack 15 روش ساده برای جلوگیری از هک شدن سایت وردپرس

saeed پاسخی ارسال کرد برای یک موضوع در هاست لینوکس اشتراکی سی پنل

امنیت وب سایت یکی از مهمترین دغدغه های تمامی مالکان وب سایت ها است و این یکی از مهمترین و حیاتی ترین مساله در یک وبسایت به شمار می آید. یکی از بدترین مواردی هم که پیش می آید این است که شما نمی توانید با اقدامات ساده، در زمان حمله به سایت، این اقدامات را مشاهده کنید؛ برای مثال ویروس Malware/ به راحتی می تواند تمامی اطلاعات و ساختار های شما را که در طول ماه ها و یا سال ها، به سختی جمع آوری و دسته بندی کرده اید را به راحتی نابود کند. وردپرس به دلیل مخاطبان بسیار زیادی که دارد، به عنوان پادشاه CMS ها شناخته شده است و طبق آماری که گرفته شده است، 25 درصد سایت هایی که در سراسر جهان آنلاین هستند، از CMS وردپرس استفاده می کنند. خبر بد اینکه به دلیل محبوب بودن و پر مخاطب بودن، حملات به این سایت ها هم به نسبت زیاد است که یکی از مشکلات و نگرانی های مردم شده است. افراد زیادی را شما می توانید ببینید که میگویند؛ وردپرس به دلیل رایگان بودن و استفاده از فایل های open-source دارای امنیت پایینی است و اصطلاحا به درد نمی خورد ولی این حرف کاملا اشتباه است. با وجود اینکه وردپرس یک پلتفرم رایگان است، با این وجود تیم های امنیتی قوی ای برای جلوگیری از حفره های امنیتی و بالابردن امنیت سایت شما در حال فعالیت هستند؛ شما می توانید حرف ما را باور نکنید ولی نمی توانید از سایت های افراد معروف و فروشگاه های بزرگی که در سراسر جهان بر روی همین پلتفرم ساخته شده اند را نادیده بگیرید. زمانی که می خواهیم به موارد امنیتی وردپرس بپردازیم، با شایعاتی مبنی بر این که این پلتفرم ساده و دارای کد منبع باز است که باعث حملات امنیتی به سایت شما می شود می شویم ولی باید گفت که با چند کار ساده می توان ضریب امنیت تا در حد چشم گیری بالا برد. این نکته را به یاد داشته باشید که فایل وردپرس خودتان را حتما از سایت اصلی وردپرس با آدرس wordpress.org دانلود کنید و قالب های خود را از خود وردپرس و یا منابعی مانند سایت پرشین هویز که امنیت قالب را تضمین می کنند تهیه کنید. برخی از مواردی که باعث هک وبسایت شما می شود بارگزاری نسخه دانلود شده وردپرس از جایی غیر از سایت رسمی وردپرس است. موارد دیگری که معمولا بیشتر افراد با آنها مورد حمله قرار می گیرند عبارت انداز: استفاده از نام کاربری و رمز عبور پیش فرض، استفاده از هاست های ناامن، قالب های رایگان و یا دریافت قالب از جاهای نا امن، بارگذاری دستی پلاگین بدون چک کردن آن، تایید پیغام های مشکوک و یا ویروس هایی که بر روی سیستم شما وجود دارند. ما در این مقاله به شما کمک می کنیم تا با انجام دادن راه هایی ساده بتوانید امنیت سایت وردپرسی خود را افزایش دهید 1- وردپرس، قالب وردپرس و پلاگین های خود را به روز رسانی کنید یکی از راه های ایمن نگه داشتن سایت شما، به روز رسانی سایت خود متناسب با آخرین استاندارد های ارایه شده است. در هر نسخه از وردپرس، مسایل امنیتی بررسی می شوند و با به روز رسانی آن تمام موارد شناسایی شده را حذف می کنند. پس به روز نگه داشتن سایت یکی از مهمترین موارد برای جلوگیری از هک شدن سایت شما است. اگر شما هم از وردپرس استفاده می کنید، کادر مستطیلی شکل کوچکی را می بینید که در آن نوشته شده است “بهروز رسانی”؛ در اولین زمان ممکن این کار را انجام دهید تا خود را از مورد حمله قرار گرفتن حفظ کنید. شما باید قالب و پلاگین هایی که بر روی وبسایتتان نصب کرده اید را نیز به روز رسانی کنید، ولی متاسفانه برخی از تم ها یا پلاگین ها خود را با نسخه جدید همخوان نکرده اند و شما امکان آپدیت آنرا ندارید، در اینجا به شما پیشنهاد می شود تا این قالب یا پلاگین را در اسرع وقت جایگزین کنید تا تمامی زحمات شما بخاطر صرف هزینه ای ناچیز از بین نرود. 2- یک پروفایل جدید ایجاد کنید یک پروفایل جدید ایجاد کنید و با این کار امنیت سایت خود را بالا ببرید؛ از آنجایی که برخی افراد به دلیل عدم آگاهی و یا فراموشی، از رمز عبور پیش فرض استفاده می کنند و هکر ها هم اولین چیزی که بر روی سایت شما امتحان می کنند همان رمز پیش فرض “admin” است. شما به راحتی می توانید با رفتن به قسمت “کاربران” و “اضافه کردن کاربر جدید” یک کاربر اضافه کنید و سطح دسترسی مورد نظر را بدهید؛ در اینجا برای برخی از افراد این سوال پیش می آید که چرا باید یک اکانت دیگر بسازم، زمانی که من مدیر سایت یا همان admin هستم؟ این باعث می شود خود را در معرض حمله قرار دهند. 3- از رمز های قوی و درهم استفاده کنید هکر ها وب سایت هایی با کلمات کلیدی آسون و قابل حدس را در اولویت خود قرار می دهند و اگر شما از رمز عبوری استفاده کرده باشید که ترکیبی از اعداد، حروف و عبارات باشد؛ امکان حدس زدن سایت شما بسیار دشوارتر خواهد بود. برای تولد رمز عبور های سخت می توانید از حروف بزرگ و کوچک، اعداد و علائم استفاده کنید ولی این نکته را به خاطر داشته باشید؛ از نام شرکت و یا اسامی قابل حدس مانند P@ssw0rd استفاده نکنید. استفاده از پلاگین Force Strong Passwords می تواند به شما در تولید رمزعبور های قدرتمند کمک کند. 4- انتخاب یک هاست قوی هاست ها خدمات خود را بسته به میزان خدمتی که ارایه می دهند معمولا قیمت گذاری می کنند و متاسفانه بیشتر صاحبان کسب و کار به دنبال هزینه های کم برای سایت خود هستند و توجهی به مواردی که هاست دارد به دلیل هزینه کم، به آنها ارایه نمی کند ندارند و همین امر احتمال حمله به سایت را افزایش می دهد. انتخاب هاست بیشتر بصورت تجربی است ولی یکی از برترین هاست ها برای سایت های وردپرس، سایت wordpress.com است که خدمات خوبی را ارایه می دهد؛ از طرفی در ایران نیز هاستینگ لینوکس های عالی ای و جود دارند که شما می توانید با بررسی موارد مورد نیازتان، خرید خود را انجام دهید. 5- فعال سازی پلاگین های امنیتی گروه های امنیتی وردپرس در بروز رسانی هایی که انجام می دهند بیشتر راه های نفوذ امنیتی را مسدود می کنند ولی به دلیل فاصله زمانی زیاد آپدیت های وردپرس نیاز است تا از افزونه های امنیتی برای بالابردن سطح امنیت سایت استفاده کرد. پلاگین های بسیار زیادی برای وردپرس در حوزه امنیت تولید شده است و شما می توانید از قسمت پلاگین سایت رسمی وردپرس به آنها دسترسی داشته باشید. برخی از معروف ترین ایم پلاگین ها All In One WP Security & Firewall iThemes Security می باشند؛ همچنین افزونه Wordfence یکی از معروف ترین افزونه های وردپرسی جهت افزایش امنیت سایت وردپرسی است. 6- تعداد دفعات ورود را محدود کنید برخی از هکر ها بعد از رسیدن به صفحه ورود شما، شروع به تست کردن انواع رمز های عبور می شوند و بسیاری از هکر ها برای صرفه جویی در وقت از ربات ها استفاده می کنند تا تعداد نام کاربری و رمز عبور بیشتری را در زمانی محدود استفاده میکند تا به رمز شما دسترسی پیدا کنند. از آنجایی که هر شخصی با آدرس ip خاصی به سایت شما مراجعه می کند، شما می توانید با استفاده از پلاگین هایی برای محدود کردن تعداد دفعات ورود، از این حملات جلوگیری کنید و آن آدرس هارا در لیست سیاه خود قرار دهید و یا مسدودشان کنید. این پلاگین ها را به وفور می توانید پیدا کنید که معروف ترین آنها عبارت انداز: Login Lockdown, Limit Login Attempts. پلاگین Login LockDown تعداد دفعات وارد کردن اشتباه اطلاعات و همچنین آدری IP شخصی که این کار را کرده است به صورت موقت در بازه زمانی محدودی نگهداری می کند تا اگر ربات باشد نتواند دوباره کار خود را انجام دهد. این یکی از روش های جلوگیری از لو رفتن نام کاربری و رمز عبور شما توسط داده های تصادفی است. 7- ایجاد اعتبار سنجی دو سطحی این کار برای بالابردن امنیت سایت به نظر ما ضروری است. در این روش شما علاوه بر کادر نام کاربری و رمز عبور، از کادری برای وارد کردن اعداد و یا حروف استفاده می کنید که احتمالا این موارد را در قسمت کامنت های سایت های دیگر دیده باشید که با نام کپچا معروف هستند؛ شما می توانید بجای استفاده از کپچا از تایید گرفتن توسط شبکه های اجتماعی، ایمیل و یا کدی که به شماره تلفن همراه مخاطب ارسال می کنید، هویت ایشان را تایید کنید. برای تایید اعتبار دوسطحی یا 2AF ، از پلاگین های بسیار زیادی می توانید استفاده کنید که برخی از این موارد عبار انداز: iThemes Security, Google Authenticator for WordPress, Duo Two-Factor Authentication. 8- نسخه وردپرس خود را مخفی کنید یکی از اولین کار هایی که هکر ها بر روی سایت شما انجام می دهند، شناسایی CMS و ورژن آن است و زمانی که شما این اطلاعات را از سایت خود پاک نکنید، عملا به راحتی این اطلاعات را در اختیار آنها قرار داده اید. در قسمت هد سایت با استفاده از تگ Generator می توانید بهراحتی نسخه وردپرس خود را مخفی نمایید. 9- آدرس URL صفحه ورود خود را تغییر دهید یکی دیگر از مواردی که سایت ها اغلب به آنها توجه نمی کنند آدرس URL صفحه ورود است. بسیاری از هکر ها با زدن عبارت wp-admin یا اضافه کردن عبارت wp-login.php وارد صفحه ورود می شوند و شروع به وارد کردن رمز های احتمالی می کنند. پلاگین iThemes Security به شما کمک می کند تا به راحتی آدرس URL صفحه ورود خودتان را تغییر دهید و همچنین خدماتی برای افزایش امنیت سایت شما در تایید اعتبار دو سطحی، امنیت رمزعبور، کپچای گوگل و غیره را ارایه می دهد. 10- از وبسایت خود نسخه پشتیبان تهیه کنید در دنیای اینترنت به دلیل تغییرات زیادی که در آن رخ می دهد، هیچ چیز به صورت صد در صدی نیست و احتمال هک شدن همیشه وجود دارد، به همین دلیل تهیه نسخه پشتیبات به صورت منظم از تمامی اطلاعات درست است راهکاری برای جلوگیری از هک به شمار نمی آید ولی در صورت هک شدن، شما در کمترین زمان ممکن می توانید اطلاعات خود را بازیابی کنید تا آسیب بیشتری را متحمل نشوید. VaultPress یکی از پلاگین های محبوب پولی در سراسر جهان می باشد و اگر شما می خواهید از پلاگین های رایگان استفاده کنید می توانید از پلاگین WordPress Backup to Dropbox نیز استفاده کنید. 11- تاحد امکان از پلاگین های کمتری استفاده کنید پلاگین ها به دلیل بارگذاری توابع مورد نیاز شما به صورت کاملا ساده، دارای طرفداران بسیار زیادی هستند ولی استفاده زیاد از پلاگین ها می تواند برای سایت شما کشنده هم باشد! پس برای نصب آن اول خوب تحقیق کنید، امنیت آن را بررسی کنید و ببینید آیا نسخه به روز رسانی ای ارایه کرده است یا خیر که در آینده با این پلاگین به مشکل بر نخورید؛ بعلاوه شما باید یک پلاگین حرفه ای برای کار مورد نظر انتخاب کنید و این اصلا درست نیست که چند پلاگین را برای یک کار مشابه نصب کنید. برای مثال پلاگین Jetpack می تواند خدماتی نظیر نمایش ترافیک سایت شما، سرعت، امنیت، فرم های تماس، گالری، تصاویر و … را در اختیار شما قرار می دهد؛ همینطور، پلاگین WP Ultimate Social می تواند بهترین راه حل برای مشکلات شما با شبکه های اجتماعی باشد. 12- از فایل wp-config.php حفاظت کنید شما باید از فایل wp-config.php بخوبی محافظت کنید چرا که این فایل تمامی اطلاعات محرمانه شما در باره سایت شما را در بر دارد و منظور ما از حفظ امنیت آن، حفاظت از هسته اصلی وردپرس است تا هکر ها به راحتی نتوانند به آن دسترسی داشته باشند و در صورت دسترسی، به سختی متوجه آن شوند. برای حفاظت از wp-config.php می توانید این فایل را به صفحه اصلی یا root سایت انتقال دهید. اگر سرور شما دارای فایل .htaccess است شما می توانید با وارد کردن این کد در بالای این صفحه، از wp-config.php خود محافظت کنید. 13- از SFTP امن استفاده کنید FTP با همان File Transfer Protocol همان پروتکل انتقال اطلاعات است که برای انتقال اطلاعات با سرعت بالا استفاده می کنیم، ولی بهتر است از نسخه امن آن که همان SFTP است استفاده کنیم. پروتکل FTP یکی از محبوب ترین پروتکل ها برای ریموت سرور و انتقالاطلاعات است ولی مشکل بزرگی که دارد این است که فاقد موارد امنیتی است و اگر می خواهید اتصال و انتقال اطلاعات امنی داشته باشید بهتر است از پروتکل SFTP استفاده کنید. این پروتکل داده های شما را رمزنگاری کرده و در هیچ زمان از نمی توان رمز عبور و طلاعات انتقالی را تشخیص داد. بسیاری از شرکت های امروزه برای انتقال اطلاعات خود از SFTP استفاده می کنند ولی به هرحال این گزینه ای است که شما می توانید انتخاب کنید. 14- مدیریت و تغییر پرونده ها زمانی که شما از هاست های ارزان استفاده می کنید، آن هاست ها فضارا به صورت مشترک میان شما و سایت های دیگر به اشتراک می گذارند؛ به همی دلیل اگر شما هم از چنین سرورهایی استفاده می کنید، به هیچ عنوان دسترسی نوشتاری را در وب سرور ندهید. از مهمترین مواردی که فقط شما باید دسترسی نوشتاری را در آن داشته باشید (/) یا صفحه ریشه، (/wp-admin/) قسمت مدیریت وردپرس، (/wp-includes/) و بخش (/wp-content/) است. علاوه بر اینها به شما پیشنهاد می کنیم تا مجوز دایرکتوری خود را به 775 و فایل های خود را به 644 تغییر دهید تا در یک سطح هوشمند و عالی از اطلاعات شما محافظت کند. 15- دستگاه خود را ایمن نگه دارید آخرین نکته مهم که بسیاری آن را دست کم میگیرند، امنیت سیستمی است که دارید با آن به سایت مورد نظر متصل می شوید. انواع مختلفی از ربات ها، ویروس ها و تروجان ها هستند که بر روی سیستم ها از طرق مختلف انتقال پیدا می کنند و هدف آنها سایت ها هستند و به سیستم شخصی شما آسیبی نمی رسانند. شما برای جلوگیری از فعالیت این بدافزار ها همیشه باید از یک آنتی ویروس استفاده کنید و تقریبا هر روز اطلاعات ورودی و خروجی را با آن چک کنید تا سیستم شما آلوده نشده باشد. حرف آخر امنیت وبسایت بسیار با اهمیت است و یک هکر می تواند بعد از نفوذ به سایت شما، تمامی اطلاعات و سرمایه گذاری های شما را که با صرف زمان و هزینه تهیه کرده اید را نابودکند؛ به همین دلیل باید شما از امنیت سایت خود مطمئن شوید و همیشه سلامت سایت خودتان را بررسی کنید. پس برخی از اقدامات احتیاطی برای بالابردن سطح امنیت سایت از طرف مالک سایت ضروری است. اگر چه موارد بسیار دیگری وجود دارد که برای بالابردن امنیت سایت ضروری هستند، اگر شما موضوع و یا دیدگاه خاصی دارید که کمک می کند تا امنیت سایت افزایش یابد از آن استقبال می کنیم. -

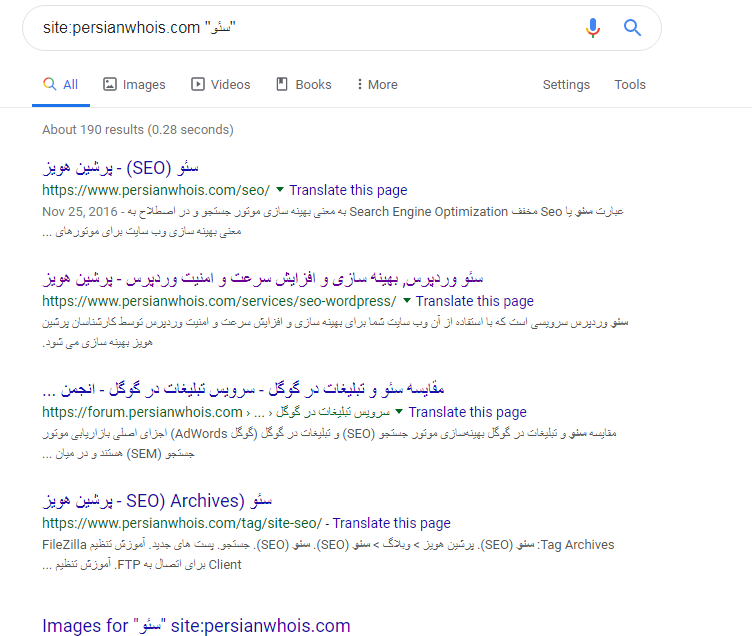

cannibalization کلمه کلیدی Cannibalization چیست؟

saeed پاسخی ارسال کرد برای یک موضوع در خدمات شرکت گوگل

\ یک تصور غلط رایج وجود دارد که فکر میکنیم هر چقدر صفحات مختلف با یک کلمه ی کلیدی هدف ایجاد کنیم برای رتبه بندی آن کلمه بهتر است. اما آیا واقعا این دیدگاه درست است؟ قطعا نه، این درست نیست. کلمه کلیدی Cannibalization چیست؟ کلمه کلیدی Cannibalization به این معنی است که یک پست یا مقاله در وبسایتتان میتواند برای جستجوهای مشابه در گوگل رتبه بگیرد. در واقع کلمه کلیدی Cannibalization زمانی رخ می دهد که وبسایت در بیش تر از یک صفحه بر روی همان کلمه کلیدی متمرکز شده باشد. اگر شما مقالاتتان را برای اصطلاحات مشابه بهینه کنید، دچار کلمه کلیدی Cannibalization میشوید و شانستان را برای نمایش در نتایج جستجوی گوگل از دست میدهید. گوگل برای هر موضوعی در نتایج جستجو تنها 1 یا 2 نتیجه از همان نام دامنه را نمایش میدهد، البته اگر دامین آتوریتی بالا باشد این میزان به 3 نتیجه میرسد. اگر از کلمه کلیدی Cannibalization برای بهینه سازی صفحاتتان استفاده کنید در واقع در حال رقابت با خودتان برای گرفتن رتبه در گوگل هستید. بگذارید بگوییم شما دو پست در مورد یک موضوع دارید در این صورت گوگل قادر به تشخیص اینکه کدام پست در آن پرس و جستجوی خاص در نتایج بالاتری قرار بگیرد ندارد؛ در نتیجه هر دو آنها در رتبه پایینتر قرار میگیرند. در قسمت آنالیز افزونه yoast seo زمانی که یک مقاله با کلمه کلیدی که قبلا به کار رفته بهینه شود بالت قرمز رنگی ظاهر میشود که نشان دهنده این است که این کلمه ی کلیدی قبلا استفاده شده است. به دلایل مختلفی ناکارآمدی کلمات کلیدی یا کلمات کلیدی cannibalization وضعیت مطلوبی نیستند. در این پست این دلایل را بررسی خواهیم کرد و سپس به شما نشان خواهم داد که چگونه با مشکل مواجه شوید. چرا کلمه کلیدی Cannibalization برای سئو SEO خوب نیست ؟ موارد زیادی در سئو سایت وجود دارد که به شما کمک می کند تا ارائه خدمات خود را بهبود ببخشید. زمانی که ما کاری برای بهینه سازی موتور های جستجو انجام نمی دهیم، بهتر می شود (فهمیدن صفحات سایت) تا اینکه زیادی بهینه سازی انجام دهیم. 🙄😮 داشتن صفحات مختلف با همان کلمه کلیدی هدف در یک وبسایت باعث نمی شود که موتورهای جستجو فکر کنند که وبسایت شما با کلمه کلیدی هدف بسیار مرتبط است. هنگامی که چندین صفحه وبسایت بسیار شبیه به هم باشند، در واقع می تواند سیگنال های منفی ارسال کند. پیامدهای ناشی از بهینه سازی چندین صفحه با همان کلمه کلیدی محتوای با کیفیت ضعیف: تصور کنید کتابی دارید که به خوبی سازماندهی نشده و چندین صفحه تکراری درون آن وجود داشته باشد، قطعا این کتاب، کتاب مهیجی نخواهد بود. مطمئنا شما می خواهید محتوا مفید و جذاب را به کاربران وب سایت خود نمایش دهید، و با این کار، لینک ها و ارجاعاتی به مطلب خود داشته باشید (به عنوان رفرنس شناخته شوید) و مهمتر از آن گوگل به شما به عنوان یک سایت با محتوای مفید و سازمان یافته نگاه کند. با داشتن کلمات کلیدی cannibalization از این اهداف دور میشوید. لینک های خارجی ضعیف یا خنثی: بیایید فک کنیم که شما چندین صفحه مختلف با کلمه کلیدی هدف Snowboard روی وبساییتان دارید، همینطور شما در این صفحات به چندین وبسایت خارجی در مورد Snowboard لینک دادید. اگر همه ی این سایت ها به یک صفحه در موضوع کلی Snowboard پیوند داده میشدند و کیفیت این لینک ها در یک جا جمع شده بود برای سایت شما بهتر بود تا اینکه این ارزش بین چندین صفحه تقسیم شود. لینک های داخلی و انکر تکست های ضعیف یا خنثی: زمانی که چندین صفحه با یک موضوع و یا یک کلمه کلیدی را مورد هدف قرار می دهید، کیفیت و قدرت لینک های داخلی و انکر تکست ها را برای صفحات مورد استفاده نخواهید داشت. نرخ تبدیل پایین تر: احتمال دارد که چندین صفحه با یک موضوع نسبت به یک یا چندین صفحه دیگر نرخ تبدیل بهتری داشته باشند. شما می توانید این تئوری را با استفاده از ابزارهای آنالیز مثل گوگل آنالیتیکس و Goal هایی که در آن ست می کنید بررسی نمایید. مهم: بهینه سازی چندین صفحه با یک کلمه کلیدی می تواند به SEO سایت شما آسیب بزند. چگونه کلمات کلیدی Cannibalization را رفع کنیم خوشبختانه، هنگامی که این مسئله را شناسایی کردید، اصلاح کلمه کلیدی کینیبالیزاسیون آسان است. اما ممکن است کمی کار ببرد، همه چیز به سازماندهی شما بستگی دارد😉😊 1- Title tag یا تگ های عنوان تکراری را شناسایی کنید ابتدا محتوا را در سایت خود ارزیابی کنید تا مشخص شود کلمات کلیدی Cannibalization در کجاها رخ داده است، سپس موضوعات مورد نظر سایت خود را تعیین کنید، به طوری که هر صفحه یک موضوع منحصر به فرد را مورد هدف قرار دهد. (مانند کلمات کلیدی) ابتدا با ساده ترین روش کشف یک مشکل شروع می کنیم: شناسایی تگ های عنوان تکراری در سایت میتوانید از یک خزنده وب شبیه Screaming Frog استفاده کنید که در این کار به شما کمک می کند. (البته این خزنده اطلاعات بیشتری در اختیار شما میگذارد که نمایش صفحات با تگهای عنوان تکراری یکی از آنهاست) مهم: گام اول برای رفع کلمه کلیدی Cannibalization : خزیدن و مرتب سازی تگ های عنوان یا Title tag (نسخه رایگان Screaming Frog فقط 500 url را کاوش میکند) خروجی را روی ستون ‘title tag’ مرتب کنید و برچسب های عنوان تکراری را ببینید. یا اگر شما خروجی خزنده را در اکسل بارگذاری کنید، می توانید از فیلتر کردن برای دیدن چند صفحه در یک موضوع خاص استفاده کنید. وبسایت deepcrawl.com هم می تواند به شما در تشخیص صفحاتی که بر روی یک کلمه کلیدی خاص متمرکز شده اند کمک نماید. چنین ابزارهایی سایت را می خزند و با استفاده از خروجی آنها می توانید متادیسکریپشن های تکراری، تایتل تگ های تکراری و… را به راحتی شناسایی نمایید. همچنین شما می توانید با کوئری ‘site:domain.com “keyword صفحاتی که با کلمه کلیدی مورد نظر، مورد هدف قرار گرفته اند را مشاهده نمایید. بعد از شناسایی صفحات مشکوک می توانید محتوای خود را به روز رسانی نمایید. 2. سازماندهی مجدد ساختار سایت با وجود اینکه شناسایی تگ های عنوان تکراری و رفع آنها کار ساده ای است ولی بسیار به شما در رفع کلمات کلیدی cannibalization (ناکارآمدی کلمات کلیدی) کمک می کند، اما اگر بیش از یک صفحه در بدنه اصلی وبساییتان بر روی یک کلمه کلیدی متمرکز شده باشد ممکن است که به یک بازسازی قدرتمندتری برای محتوای سایتتان نیاز داشته باشید. یکی از راه هایی که ما می توانیم برای پیکربندی مجدد اطلاعات وبسایتمان استفاده کنیم این است که یک معماری سازماندهی شده برای اطلاعات تصویر کنیم. به دست آوردن صفحات و کلمات کلیدی هدف که در حال حاضر دارید و دوباره گروه بندی کردنشان در صورت نیاز. در این مدل گروه بندی ممکن است با فضای خالی مواجه شوید که برای رسیدن به هدف خود نیاز به نوشتن مطالب جدید دارید. می توانید از ابزارهای بصری مختلفی برای کمک به این کارها مانند Balsalmiq یا حتی یک صفحه گسترده ساده استفاده کنید. دیاگرام ساده که با Balsalmiq ترسیم شده است. همانطور که در تصویر بالا ملاحظه می کنید، اگر سایت شما دارای قدرت بالایی باشد، امکان دارد گوگل بیش از یک صفحه سایت شما را پبشنهاد دهد، مانند “اسنو بورد ها”. این حالت نوعی cannibalization نیست. شما عنواین را تغییر داده اید (و امیدوارم محتوا را نیز 😉)، بنابراین این یک مشکل نیست. مهم: برای رفع کلمه کلیدی cannibalization، معماری سایت خود را با موضوعات و زیر موضوعات تغییر دهید. وقتی که کارتان انجام شد، سایت شما ممکن است مانند این باشد: در تصویر بالا می توانید ببینید معماری اطلاعات به خوبی سازمان یافته است. یک صفحه اصلی در موضوع عمومی و صفحات پشتیبان در زیر موضوعات مختلف وجود دارد. این به گوگل کمک می کند تا در جستجو های خود بهترین صفحات را انتخاب کند و همچنین کمک می کند تا کاربرانی که برای کشت و گذار به وب سایت شما آمده اند، به راحتی اطلاعاتی که نیاز دارند را به دست آورند. -

دستور head در لینوکس همانطور که از اسمش پیداست از آن به منظور چاپ n خط اول یک یا چند فایل استفاده می شود که مکمل دستور tail می باشد که استفاده از آن به صورت پیشفرض و بدون هیچ آرگومانی 10 خط اول یک یا چند فایل رو در خروجی چاپ می کند. در این آموزش به نحوه ی استفاده از دستور head در خط فرمان لینوکس می پردازیم، با ما همراه باشید. مدل دستور head مدل دستور head به صورت زیر می باشد : 1 head [OPTION]... [FILE]... نحوه ی استفاده از دستور head اگر دستور head رو بدون هیچگونه Option یا آرگومان همانند مدل بالا اجرا کنید، این ابزار 10 خط اول فایل ورودی رو برای شما چاپ می کند : 1 head filename.txt برای چاپ تعداد خطوط مشخص می توان از آرگومان -n استفاده کرد : 1 head -n <NUMBER> filename.txt برای مثال به منظور نمایش 30 خطوط اول یک فایل به صورت زیر عمل می کنیم : 1 head -n 30 filename.txt دستور زیر نیز همانند دستور بالا عمل می کند : 1 head -30 filename.txt چند فایل به عنوان ورودی Head اگر چندین فایل رو به عنوان ورودی به دستور head ارائه کنیم، این ابزار 10 خط اول هر فایل رو برای ما در خروجی چاپ می کند : 1 head filename1.txt filename2.txt همچنین می توان تعداد خطوط برای چاپ رو مشخص کرد : 1 head -n 20 filename1.txt filename2.txt دستور بالا 20 خط اول هر دو فایل ورودی filename1.txt و filename2.txt رو در خروجی چاپ می کند.

-

آموزش نصب و فعالسازی ioncube ، فعال سازی ماژول ioncube ، راهنمای فعالسازی ماژولهای مورد نیاز قالب وردپرسی ، نصب ماژول یون کیوب روی لوکال در صورتی که ماژول ioncube زیر روی سیستم شما در لوکال نصب نباشد بعد از نصب برخی قالبها یا روی لوکال با پیام زیر مواجه می شویم : Site error: the ionCube PHP Loader needs to be installed. This is a widely used PHP extension for running ionCube protected PHP code, website security and malware blocking. Please visit get-loader.ioncube.com for install assistance. برای رفع مشکل بایستی متناسب با نسخه سرور محلی (زمپ یا ومپ) اقدام به دانلود فایل ماژول ioncube مربوطه از سایت مرجع نموده و با راهنمایی که در ادامه می آید اقدام به نصب و فعالسازی ioncube بپردازید. این عملیات فقط بار اول نیاز است و تا زمانی که سرور لوکال شما سالم باشد نیاز به نصب مجدد نخواهد داشت. مراحل نصب ماژول ioncobe روی سرور xampp مرحله یک) دانلود دو فایل dll ماژول ioncube از سایت مرجع در صورتی که این دو فایل را ندارید از لینک دانلود اقدام نمایید. سپس پکیج را از حالت فشرده خارج نمایید در محتویات پکیج دو فایل dll خاص وجود دارد که در مرحله بعد به آنها نیاز داریم . مرحله دو) در این مرحله باید فایل php.ini را ویرایش کنیم : از مسیر نصب زمپ که بطور پیش فرض درایو سی است : c:/xampp/php فایل php.ini را پیدا نموده و با یک ویرایشگر متنی باز کنید: اکنون باید یک خط کد به فایل php.ini اضافه کنیم . این دستور مسیر فایلهایی که در مرحله قبل دانلود کرده ایم به زمپ خاطرنشان می سازد پس در این مرحله در مسیری دلخواه یک پوشه ایجاد و محتویات پکیج دانلود قرار دهید به عنوان نمونه ما محتویات پکیج دانلود در پوشه زیر قرار دادیم: C:/xampp/php/ext/ioncube سپس خط کد زیر را به فایل php.ini اضافه نموده تغییرات ذخیره نمایید. zend_extension=’C:/xampp/php/ext/ioncube/ioncube_loader_win_5.6.dll’ مرحله سه) اکنون باید برنامه xamp را یک مرتبه کامل stop و سپس مجدد اجرا (run) کنید. درصورتی که مراحل به درستی صورت گرفته باشد دیگر با پیغام اولیه برخورد نخواهید کرد. نکته 1) فایل دانلودی بسته به نسخه xamp سیستم شما متفاوت خواهد بود در صورتی که بعد از اجرای صحیح تمام موارد بالا با خطا مواجه شدید لطفا فایلهای دانلودی نسخه دیگری را از سایت مرجع دانلود نموده و جایگزین فایلهای قبلی نمایید. نکته 2) در صورتی که از سیستم عامل دیگری به غیر از ویندوز(مثلا لینوکس) استفاده می نمایید بایستی فایل متناسب با سیستم مورد نظر دانلود نمایید. نکته 3) در صورتی که سیستم 64 بیتی دارید و در فعالسازی آن مشکل دارید لطفا نسخه 32 بیتی زمپ نصب بفرمایید.

-

netbios مشکلات امنیتی NetBIOS و نحوه غیرفعال کردن آن در ویندوز

saeed پاسخی ارسال کرد برای یک موضوع در سرورهای اختصاصی

NetBIOS یا Network Basic Input/Output System در اوایل دهه 1980 ایجاد شد، ولی هنوز هم در بسیاری در شبکه ها کامپیوتری از آن استفاده می شود. ویندوز هنوز از آن(در صورتی که DNS در دسترس نباشد یا کلا DNS Server ای وجود نداشته باشد) برای فرآیند name resolution استفاده می کند. انعطاف پذیری شبکه و دسترسی به منابع واقعا چیز خوبی است اما به همین دلیل، فعال نگه داشتن Netbios کار خوبی نیست. نگرانی های امنیتی زیادی در رابطه با NetBIOS وجود دارد؛ و غیر فعال کردن پشتیبانی آن، در شبکه و در سیستم ها به شدت توصیه می شود. غیرفعال کردن Netbios توانایی حمله کننده ها را در زمینه های جعل در پاسخ، کسب credentials کاربر، بررسی ترافیک وب و بسیاری موارد دیگر ... را کاهش می دهد. لازم به ذکر است که Netbios بیشتر یک API است تا یک پروتکلی که در شبکه فعالیت می کند. با این حال، در شبکه های مدرن، NetBIOS در بستر TCP/IP و از طریق پروتکل NBT اجرا می شود. بنابراین عملکردهای legacy و قدیمی هنوز هم در شبکه ساپورت می شوند. پیشتر هم گفتیم که NetBIOS برای تحلیل نام یا name resolution و ارتباطات در شبکه local مورد استفاده قرار میگیرد. NetBIOS سه سرویس کاملا ازهم متمایز را فراهم می کند که با هم آنها می بینیم: Name Services که از پورت 137 هم TCP و UDP استفاده می کند. این سرویس برای name registration و همینطور name resolution است. Datagram Services در بستر UDP و از پورت 138 استفاده می کند. برای ارتباطات connectionless در شبکه مانند گزارش خطا اسن. از این سرویس برای پیغام های broadcasts برای همه کامپیوترهای یک شبکه استفاده می شود. Session Services در بستر TCP و از پورت 139 استفاده می کند. آغاز گر ارتباط بین دو کامپیوتر است. بررسی ارتباطات Connection Oriented و Connectionless رایج ترین استفاده از NetBIOS over TCP/IP یا NBT، در صورتی که DNS وجود نداشته باشد و یا کلا در دسترس نباشد، به منظور تحلیل نام است. بسیار کم هستند برنامه ها یا کلا دیوایس هایی که از DNS پشتیبانی نکنند. برای غیرفعال کردن NBT در شبکه راه های مختلفی وجود دارد که به انها در ادامه خواهیم پرداخت. از آنجا که NBT، یک پروتکل unauthenticated است پس در برابر حملات poisoning attacks ها آسیب پذیر و حساس است. به این معنی که مهاجم در شبکه ای، هویت یا شناسه یک Resource را جعل(جعل هویت) کند و ترافیک قربانی را اشتباه هدایت می کند. در همین لحظه جعل انجام شده، مهاجم می تواند NTLM hash اعتبار کاربر را به دست بیاورد. این hash را می توان از طریق مکانیزمhash cracking به دست آورد و به عینه پسورد کاربر را مشاهده نمود. این نوع حمله در یک شبکه Local می تواند خطرناک باشد و در یک شبکه بی سیم عمومی یا access point برای جا زدن یا تقلید یک شبکه دیگر می تواند بکار گرفته شود. حمله مشابه دیگر برای آسیب پذیر NBT، جعل Web Proxy Auto-Discovery Protocol یا WPAD است. WPAD توسط مرورگرهای وب برای تنظیم proxy است که از طریق آن به منابع وب دسترسی پیدا کنند. مهاجم می تواند آدرس آی پی WPAD را جعل کند، فایل wpad.dat را تغییر داده و سپس تمام ترافیک مرورگر را از کامپیوتر قربانی مشاهده کند. CAUTION!!! DANGER!!! برای مدیر شبکه مهم است که NBT در شبکه استفاده شود یا خیر. از این بایت موضوع را مطرح کردیم که غیرفعال کردن NBT ممکن است عملکرد برخی نرم افزارها که اکثرا قدیمی هم هستن را مختل کند. نرم افزارهایی که از FQDN پشیبانی نمی کنند و فقط با استفاده از NBT کار می کنند. پس شما که Administrator شبکه هستید کاملا باید در جریان اینکار باشید که احیانا با غیرفعال کردن NBT، آیا نرم افزاری در شبکه تان وجود دارد که عملکرد آن مختل شود. یک استراتژی دفاعی خوب برای محافظت از شبکه در برابر مهاجم که بدانید که مهاجم چه چیزی میداند و از چه چیزی استفاده می کند. بسیاری از ابزارها مانند Wireshark و همچنین ماژول های مختلف Metasploit در دسترس هستند که اجازه می دهد که مهاجم را کشف و استفاده از NBT چه منابعی را در شبکه شما به مخاطره خواهد انداخت. حتما برای ادمین ها توصیه می شود که کار با این نرم افزار یا این تیپ نرم افزارها را فرا بگیرند. شما با شنود ترافیک ها با پورت 137 که مربوط به Name service است از فعال یا غیرفعال بودن ترافیک Netbios می توانید اطمینان خاطر کسب کنید. غیرفعال کردن پشتیبانی از NetBIOS در کلاینت هم به طریق زیر می تواند انجام شود: Run را باز کنید و دستور ncpa.cpl را وارد و Enter کنید. سپس از لیست Ipv4 را انتخاب کرده و دکمه propertis را کلیک کنید. حال در فرم باز شده دکمه proties را کلیک کنید. در فرم جدید باز شده، به تب Wins بروید و گزینه Disable NetBIOS over TCP/IP را فعال و ok کنید و سپس سیستم را ریستارت کنید. شایان ذکر است که این تنظیمات فوق برای هر کارت شبکه است و چناچه سیستم بیش از یک کارت شبکه دارد باید برای تک تک کارت شبکه ها همین تنظیم را انجام دهید. -

همه چیز در مورد NODE JS Node js (نود جی اس) چیست؟ Node js یک قابلیت از سمت سرور برای اجرای کدهای جاوا اسکریپت است؛ شاید این سوال برای شما پیش بیاید که این قابلیت چگونه کار میکند؟ Node Run-time Environment (محیط اجرای نود) همه قابلیتهایی را شامل میشود که یک دولوپر جاوا اسکریپت برای اجرای اسکریپتهای خود در سمت Back end (سرور) به آنها نیارمند است (در سمت Front end خیر ). در واقع، Node js در نتیجه ی تلاشهای دولوپرهای زبان جاوا اسکریپت برای توسعه ی محیطی به وجود آمده است که دولوپرها بتوانند کدهای جاوااسکریپت خود را علاوه بر مرورگر، در سمت سرور نیز در قالب یک اپلیکیشن مستقل اجرا کنند. Node Js یک محیط اجرای جاوااسکریپتی است که روی موتور اجرای کد جاوااسکریپت مرورگر کروم تحت عنوان V8 ساخته شده است. آموزش نصب Node Js روی سرور لینوکسی CentOs در ابتدا وارد محیط ssh سرور شده و به ترتیب مراحل زیر را طی می کنیم. در ابتدا با فرمان زیر به پوشه tmp رفته و بسته Node.js را با وارد کردن آدرس URL سایت مقصد دانلود نماییم. cd /tmp curl -sL https://rpm.nodesource.com/setup | bash پس از دریافت پیغام اتمام دانلود فایل، دستور زیر را جهت نصب وارد می نماییم. yum install -y nodejs در این مرحله در صورت نبود مشکل شما پیغامی دریافت خواهید کرد که Node js بر روی سیستم شما نصب گردیده است. پس از نصب این پلتفرم شما برای نصب پکیج های مورد نظر می توانید از دستور npm استفاده نمایید که این دستور برای اجرای برخی مولفه ها نیاز به زبان برنامه نویسی و کامپایلر ++C دارد. پس برای نصب ابزارهای اضافه Node js مانند nmp و همچنین کامپایلر زبان ++C دستور زیر را وارد نمایید. yum install gcc-c++ openssl-devel make در این مرحله آموزش نصب Node js روی CentOS به علاوه یکی از ابزارهای آن با نام nmp به پایان رسیده است، در ادامه در صورت نیاز به اطمینان از صحت نصب می توانید ورژن و یا اطلاعات دیگری را از Node js بررسی کنید. node --version nmp --version در صورت اینکه شما قبلا نصب Node js را بر روی لینوکس انجام داده اید و می خواهید آن را بروزرسانی کرده و از آخرین امکانات آن بهره مند شوید می توانید دستورات زیر را به ترتیب وارد کرده و منتظر بروزرسانی به آخرین نسخه پایدار (stable) آن شوید. node -v sudo nmp cache clean -f sudo nmp install -g n sudo n stable sudo ln -sf /usr/local/n/versions/node/6.0.0/bin/node /usr/bin/node node -v آموزش نصب Node Js روی سرور ویندوز نصب و راه اندازی Node Js بر روی سیستم عامل ویندوز بسیار ساده است. در نسخه های بالاتر از ورژن 0.6.3، installer برنامه npm را هم به طور خودکار نصب می کند. شما میتوانید آخرین نسخه Node Js را از لینک زیر دانلود نمائید https://bit.ly/2x2CzN2 برای ویندوز دو نسخه آماده شده است. یک فایل اجرایی و یک فایل msi. جهت نصب فایل installer یا همان msi را دانلود و اجرا کنید. با این نصب سه مرحله انجام میگیرد. در ابتدا برنامه Node Js را در یک پوشه کپی می کند. سپس npm را نصب می کند. و در آخر آدرس Node Js را در متغیر محیطی PATH قرار می دهد تا بتوانید از Node Js در command prompt استفاده کنید. به همین دلیل نیاز هست تا یک بار سیستم reboot شود. جهت نصب Node Js بر روی سرورهای ویندوز راه دیگری نیز وجود دارد راه دیگر استفاده از فایل اجرایی Node Js هست. این فایل را از همان آدرس قبلی دانلود کنید و در یک پوشه ذخیره کنید. مثلا پوشه c:\bin\node این آدرس را به این صورت در PATH اضافه کنید: Control Panel > System and Security > System > Advanced System Settings در داخل پنجره ای که باز می شود، روی تب Advanced کلیک کنید و بعد روی دکمه Envirnoment Variables کلیک کنید. حالا در قسمت پایین پنجره Scroll کنید تا متغیر PATH را مشاهده کنید. این متغیر را به این صورت تغییر دهید که در انتها بعد از اضافه کردن ";" آدرس جایی که Node Js در آن قرار داره را اضافه کنید. سپس باید npm ر نصب کنید، از آدرس https://bit.ly/2wX2VAX آخرین ورژن npm را به صورت zip دانلود کنید و در پوشه ای که Node Js را نصب کردید extract کنید. تست Command Prompt را اجرا کنید. با تایپ node باید محیط interactive ند اجرا شود. اگر با خطای پیدا نشدن این دستور مواجه شدید یک جایی در تنظیم متغیر PATH مشکل وجود دارد. برای تست npm هم کافیست داخل یک پوشه مثلا test، یک ماژول مثل express رو نصب کنید: npm install -g expres اگر این مرحله هم با موفقیت انجام شد همه چیز استفاده از Node Js آماده است!

-

در این مقاله آموزش پیدا کردن یوزر هایی که ممکن است به سایت یا سرور شما حمله کنند یا راندمان سایت یا سرور شما را کاهش دهند آموزش داده خواهد شد. جهت انجام این آزمایش شما باید به SSH دسترسی داشته باشید لذا کاربران هاست اشتراکی قابلیت انجام این کار را به دلیل بسته بودن دسترسی SSH نخواهند داشت. اگر احساس کردید که لود سرور شما افزایش یافته ولی همه چیز مرتب است و هیچ Cron job یا بک آپ گیری روی سرور انجام نمی شود باید به یک حمله مختصر یا استفاده شدید از سرور مشکوک شوید و بهترین کار برای این کار پیدا کردن یک آی پی مزاحم است. آموزش پیدا کردن آی پی مزاحم راحت ترین راه برای پیدا کردن آی پی که مقدار زیادی از منابع سرور را مصرف میکند جستجو در Apache Access Log است. در این لاگ می توانید آی پی هایی که به تعداد زیاد و پشت سر هم به سرور دسترسی دارند را پیدا کنید. برای انجام این کار مراحل زیر را به ترتیب انجام دهید: 1) ابتدا از طریق نرم افزار Putty وارد محیط SSH شوید. 2) وارد پوشه سایتی که فکر میکنید مشکل دارد شوید. در این آموزش یوزر هاست ما userna5 و آدرس دامنه هم example.com است. cd /home/userna5/access-logs 3) با استفاده از دستور awk ستون اول لاگ آپاچی را که لیست آی پی ها است پرینت میکنیم. با استفاده از دستور sort -n آی پی ها را بر اساس عدد مرتب میکنیم. با دستور uniq -c هم آنها را بر اساس تعداد نمایش میدهیم. در آخر دوباره با دستور sort -n این تعداد را مرتب میکنیم. awk '{print $1}' example.com | sort -n | uniq -c | sort -n نتیجه چیزی شبیه این می شود: 623 123.123.123.123 893 123.123.123.124 7889 123.123.123.125 4) حالا می توانیم ببینیم که آی پی 123.123.123.125 تعداد بسیار بالایی اتصال به سایت داشته و اکنون با دستور زیر می توانیم ببینیم که این آی پی چه کاری روی سایت انجام میداده: grep 123.123.123.125 example.com | cut -d\" -f2 | awk '{print $1 " " $2}' | cut -d? -f1 | sort | uniq -c | sort -n | sed 's/[ ]*//' برای مثال نتیجه چنین چیزی خواهد بود 1 GET /wp-login.php 7888 POST /wp-login.php 5) با این گزارش متوجه خواهیم شد که این آی پی سعی کرده به صفحه لاگین وردپرس حمله کرده و 7888 بار این صفحه را لود کرده است. 6) در این مرحله به راحتی می توانید آی پی را از طریق فایروال مسدود کرده و در صورتی که به فایروال دسترسی ندارید از طریق اضافه کردن دستور زیر در فایل htaccess. این آی پی را مسدود نمایید: deny from 123.123.123.125

-

نماد SSL سایت من با علامت هشدار نمایش داده می شود

saeed پاسخی ارسال کرد برای یک موضوع در گواهینامه دیجیتال امنیتی

مجوز SSL برای امنیت سایت از اهمیت بسیار بالایی برخوردار است و برای سایت هایی که کاربران اطلاعات حساسی روی آن دارند بسیار مهم است که حتما از SSL روی سایت خود استفاده نمایند. چگونه بدانیم که SSL به درستی کار میکند؟ زمانی که شما یک سایت دارای SSL رو بازدید میکنید یک علامت سبز رنگ در گوشه سمت چپ آدرس بار مرورگر شما نمایش داده می شود که به شما نشان میدهد که SSL فعال است و این سایت امن است و اطلاعات شما به صورت رمز گذاری شده منتقل میگردد. چرا علامت SSL من با علامت هشدار نمایش داده می شود؟ نماد سبز رنگ SSL زمانی نمایش داده می شود که همه اطلاعات سایت به صورت امن باشند و زمانی که حتی یک لینک روی سایت غیر امن باشد این علامت نمایش داده می شود. البته این حالت در مرورگرهای مختلف متفاوت است. برای مثال در صورتی که شما روی سایت یک عکس یا لینک را نمایش میدهید و در آدرسی که برای آن تعریف شده باشد آدرس سایت بدون HTTPS درج شده باشد در آن موقع این علامت نمایش داده می شود. آدرس دقیق: برای مثال فرض کنید آدرس سایت شماwww.persianwhois.com است و شما روی سایت SSL فعال کرده اید. در صورتی که روی سایت یک عکس دارید که آدرس آنرا به این شکل درج کرده اید: HTTP://www.persianwhois.com/1.JPG در این صورت نماد SSL شما به صورت تصویر بالا و با علامت هشدار نمایش داده می شود. برای رفع مشکل باید آدرس را به HTTPS://www.persianwhois.com/1.JPG تغییر دهید تا مشکل برطرف گردد. یک توصیه مهم: همیشه یادتان باشد برای تعریف آدرس لینک داخلی یا عکس هیچ وقت آدرس کامل سایت را درج نکنید و فقط از آدرس به بعد را بنویسید تا در صورتی که برای سایت SSL خریدید یا آدرس دامنه را تغییر دادید به مشکل برخورد نکنید. چگونه مشکل را شناسایی کنیم؟ بهترین راه شناسایی مشکل این است که در صفحه ای که نماد SSL به صورت هشدار نمایش داده می شود دکمه های ترکیبی CTRL+U را بزنید تا کدهای سایت نمایش داده شود و در آن صفحه HTTP را جستجو نمایید. هر چیزی که پیدا کردید باعث این مشکل است و براحتی می توانید بفهمید که این مشکل از کدام قسمت است و با اصلاح آن و تغییر آدرس به HTTPS مشکل برطرف میگردد. -